MITB攻撃の脅威

インターネットバンキング利用時に注意すべきサイバー脅威はフィッシング詐欺などの偽サイトだけではありません。

近年では本物のインターネットバンキングサイトにアクセスしていても、マルウェアによって、アカウント情報を盗まれたり、不正送金の被害に遭う可能性があります。

インターネットバンキングにおけるサイバー脅威の変遷

従来インターネットバンキングユーザーを狙ったサイバー攻撃では、フィッシング(本ページではファーミングも広義のフィッシングと定義)による偽サイトを使ってアカウント情報を盗むことによるなりすましの被害が目立っていました。しかし、現在ではクレジット情報やサイトのアカウント情報を盗み取るフィッシングが多く、昔のような銀行を語って口座情報を盗む手口は少なくなってきています。

変わってバンキングマルウェアを使った攻撃による不正送金被害が増加しています。

日本でも被害が顕在化しはじめたMITB攻撃の脅威

MITBとは

サイバー攻撃者が考えた新たな攻撃手法の一つが、『MITB(Man in the Browser)攻撃』と呼ばれるものです。MITB攻撃はパソコンがマルウェアに感染することで発生します。インターネットバンキングユーザーの端末上のWebブラウザを乗っ取り、アカウント情報を盗み見たり、ブラウザ上の画面を書き換えることで送金情報を変更することでユーザーの預金を不正に送金します。日本でも2012年の10月以降、様々な金融機関で被害が確認されており、各金融機関のWebサイト上でも注意が呼びかけられています。

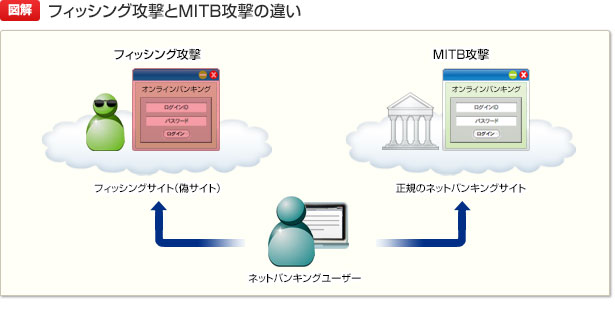

フィッシング攻撃とMITBの違い

フィッシング攻撃との大きな違いは、ユーザーがアクセスしているWebサイトは正規のインターネットバンキングサイトであるということです。従って、サイトの真正性は関係なく、サーバ証明書などでサイトの真正性を確認しても意味がありません。また、インターネットバンキングユーザーがインターネットバンキングサイトに正規の認証プロセスを経てログインした後に、Webブラウザを不正に操ることが可能となるため、ユーザー認証を強化する対策も役に立ちません。

MITBのトリガーは?

不審なメールに添付されたファイルや、メールに記述されたURLからダウンロードされるファイルを実行することでバンキングマルウェアに感染します。エンドポイントへ巧みに入り込んだバンキングマルウェアがトリガーとなります。

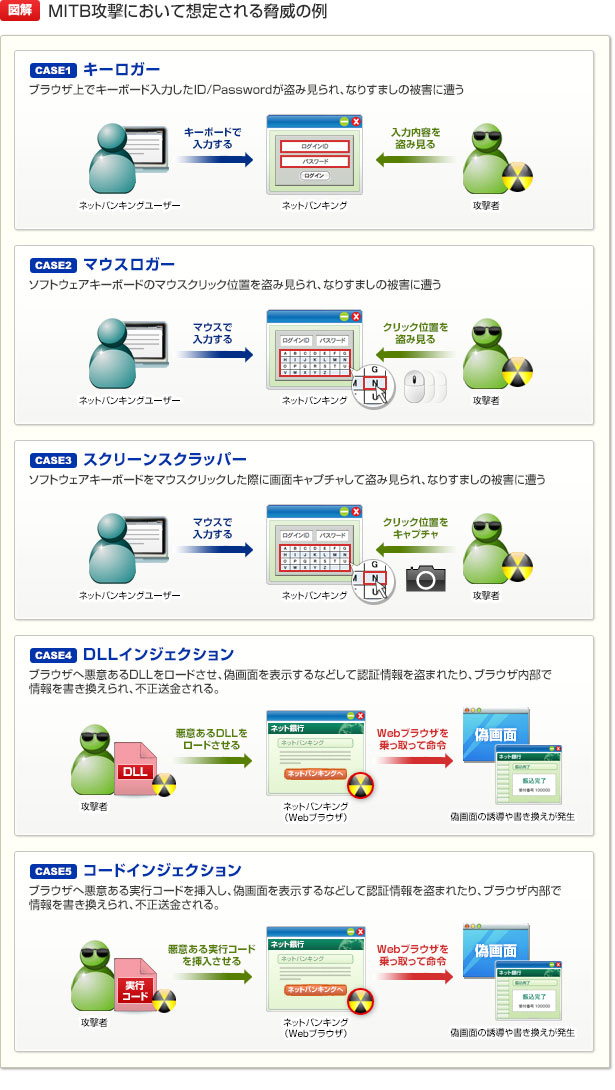

MITB攻撃において想定される脅威の例

以下の図版は、MITB攻撃によってどのような脅威が想定されているかについて簡単にまとめたものです。

MITB攻撃で想定される脅威は、キーボードからの入力を情報を盗聴するキーロガーや、キーロガー対策として考えられたソフトウェアキーボードからの入力情報を盗聴するマウスロガー、スクリーンスクラッパーなどがあります。これらは従来から比較的認識されていた脅威ですが、近年ではDLLインジェクションやコードインジェクションによるWebブラウザへの侵入や干渉後の脅威が顕在化してきたため注意が必要です。

MITB攻撃からインターネットバンキングユーザーを守る「FFRI yarai」

MITB攻撃を行うマルウェアは、URLZone(別名: Bebloh)、Gozi(別名: Ursnif)やPandaBankerといったものが知られていますが、これらはサイバー犯罪者が日々無数に亜種を生成し、不特定多数に配信されるばらまき型メールによって短時間で拡散されるため、ウイルス対策製品による検知や対応が追い付かず、被害が拡大しています。

FFRI yaraiは、ウイルス対策製品のようにパターンファイルやシグネチャなどとのマッチングによってMITBマルウェアを検出する、というアプローチではなく、「先読み技術」によりマルウェアの侵入やブラウザへの干渉を未然に防ぎます。

FFRI yaraiは、不正送金マルウェア「URLZone」、不正送金マルウェア「Gozi」や金融機関をターゲットにしたバンキングマルウェア「Panda Banker」(FFRIセキュリティBlog)など検知事例が多数あります。