エンドポイントセキュリティが大切な理由

そもそもエンドポイントとは?

企業のネットワークは、非常におおまかに言えば、ルータやスイッチ、サーバー、クライアント、周辺機器などによって構成されています。ルータやスイッチはネットワークとネットワークをつなぐもので、企業のネットワークとインターネットをつなぐ部分にも設置されます。サーバーは目的別に特定の機能を提供するための機器で、ファイルサーバーやデータベースサーバー、グループウェア用のサーバーなど多くの種類があります。

クライアントは、さまざまなサーバーや周辺機器、インターネットなどを使って業務を行うための機器です。これにはPCやノートPC、タブレットやスマートフォンなどのスマートデバイスも含まれます。サーバーを利用する意味からクライアントと呼ばれますが、これらはネットワーク末端にあるため、エンドポイントとも呼ばれます。エンドポイントという言葉には、終点や末端といった意味があるのです。

エンドポイントは、企業のビジネスを動かす原動力でもあります。そのため、企業の内外とメールなどで情報をやり取りしたり、さまざまなアプリケーションを実行したり、インターネットにアクセスして情報を収集したりします。末端である一方で、社外との通信が最も多いのです。それだけにマルウェアなどの脅威が侵入する入口にもなってしまいます。

エンドポイントのPCなどは、当然ながら企業の内部ネットワークにつながっており、業務上、社内のサーバーなどにもアクセスできます。それだけに、たとえばエンドポイントのPCがマルウェアに感染してしまうと、社内のサーバーにアクセスされてしまう可能性がありますし、マルウェアが企業内部で感染を拡大してしまう可能性もあります。エンドポイントセキュリティが重要といわれるのは、このためです。

変化するエンドポイント環境

エンドポイントを取り巻く環境は、ここ数年で劇的に変化しています。特に大きな要因は、クラウド化とWi-Fi(無線LAN)の普及、そしてテレワークを始めとする「働き方改革」です。クラウド化によって、SaaS(Software as a Service:ソフトウェアのサービス化)やIaaS(Infrastructure as a Service:インフラのサービス化)などの利用が大幅に増えました。ソフトウェアやサーバーなどを購入して自社で運用・管理するよりも、サービスを利用した方がコスト面で有利であったり、運用管理の手間も軽減されたりするケースが多いためです。

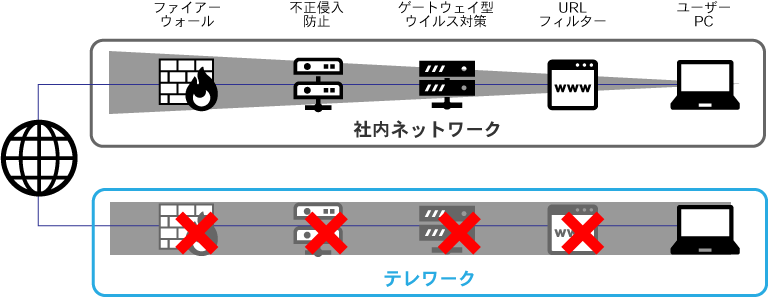

また、Wi-Fiの普及と働き方改革への対応により、外出先や自宅で業務を行うリモートワークが増えています。エンドポイントであるPCを社外に持ち出し、Wi-Fiに接続して業務を行うわけです。これらの環境の変化によって、企業のゲートウェイにおけるセキュリティ対策が意味をなさなくなってきました。以前は企業のネットワーク内にあり、外出先からはVPN(インターネットをトンネルで抜ける通信)によって、すべての通信が企業のゲートウェイを通っていたのが、リモートワークの普及によって直接インターネットにアクセスするようになっています。

ゲートウェイでのセキュリティチェックができなくなったため、エンドポイント単体でのセキュリティ対策がより重要になっています。これに加えて、マルウェアの巧妙化、複雑化も進んでいます。数年前に著名セキュリティ企業が「ウイルス対策ソフトは死んだ」と発信しました。これは、「従来の仕組みの」エンドポイントセキュリティ対策が役に立たなくなったという意味でした。マルウェアが巧妙化、複雑化したことで、従来のパターンマッチング方式による対策ではマルウェアを検知しきれなくなってしまったのです。

パターンマッチング方式に代わる「振る舞い検知技術」とは

サイバー攻撃者は、組織や個人の情報資産を狙って次々とサイバー攻撃を仕掛けてきます。こうした攻撃に対し、セキュリティベンダーも対抗策を打ってきました。そして現在、引き続きサイバー攻撃の中心となっているのが、メールを起点とする攻撃です。最近では、ソーシャルエンジニアリングの手法を使って巧みに添付ファイルを開かせるなど、マルウェアに感染させる手法も増えており、感染被害が拡大しています。

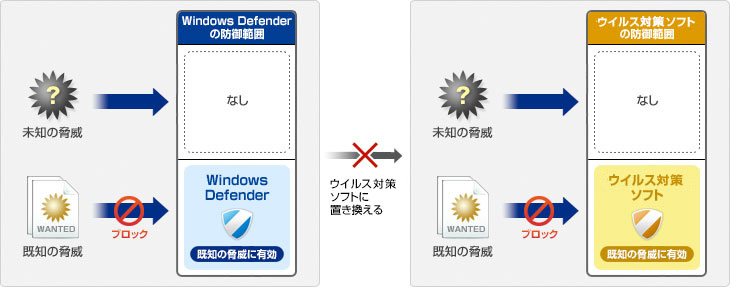

マルウェアは日々進化し、ある時期からパターンマッチング方式のウイルス対策ソフトの限界が叫ばれるようになりました。パターンマッチングとは、マルウェアの特徴を抽出した「パターンファイル」を用意し、検査対象とマッチングしマルウェアを検知する技術です。しかし、パターンファイルはマルウェアの検体を入手しないと作成できないため、検体の入手が困難な新種のマルウェアは検知できません。

そこで、パターンマッチング方式とは異なる検知方法を搭載するようになりました。そのひとつが「振る舞い検知技術」です。振る舞い検知技術にはさまざまな種類がありますが、主にプログラムの動作を監視して、マルウェア特有の構造や不審な動作を検知するというものです。

マルウェアが実行されると、別のアプリケーションを起動させたり、関係のないWebサイトにアクセスをしたり、組織内のサーバーでなく隣のPCにアクセスしようとするなど、不審な動作を行います。また、マイクロソフトの「Office」アプリケーションのマクロ機能を使って悪意あるプログラムを実行するなど、正規の動作に見せかけて、検知を逃れようとするマルウェアもありますが、振る舞い検知技術を使うことでこれらを検知し、動作を停止させることができます。

再び注目されるエンドポイントでのセキュリティ対策

「パターンマッチング方式のウイルス対策が限界に来ている」と言われた大きな要因のひとつは、標的型攻撃の登場でした。標的型攻撃は、特定の企業や組織のみに標的を絞ったサイバー攻撃のことで、攻撃を行う前に入念な調査を行うことが特徴です。標的が使用しているアプリケーションの弱点の悪用や、事前にウイルス対策ソフトで検知しないことを確認した、新種のマルウェアを作り出します。このため、一般的なウイルス対策ソフトでは検知できず、標的にされたことすら気づけないケースが多かったのです。

これまでのセキュリティ体制は、サイバー攻撃などの脅威は外部からやってくるものだとして、ネットワークの内部と外部の境目で対策を行う「境界防御」が主流でした。しかし、政府の進める働き方改革や、新型コロナウイルス感染症の感染拡大によるテレワークが急激に増加しました。これにより、エンドポイント(PC端末など)がネットワークの外部にあるケースや、クラウドサービスの利用増加によってデータが外部に保存されているというケースが増加しています。そのため、これまでのような境界防御だけではセキュリティを担保できなくなっているのです。そこで、見直されているのがエンドポイントでのセキュリティ対策です。エンドポイントでのセキュリティ対策はネットワークの内部であっても外部であっても効果を発揮するため、重要かつ効率的にセキュリティレベルを引き上げることができるのです。

エンドポイントでのセキュリティ対策が重要視されている3つの理由

1つ目は、マルウェアが動作を開始する場所であることです。ゲートウェイ型のセキュリティ製品はマルウェアの通信内容やマルウェアそのものをトラフィック上のデータとして判別することから、ゲートウェイを通過する前のマルウェアの1つ1つの挙動を細かく監視することができません。しかし、エンドポイントであれば、マルウェアが動作を開始した瞬間を捉えることができます。その場で確認できるので、分析しやすく多くの情報を入手でき、効果的かつ確実にマルウェアを検知・防御できるポイントなのです。

2つ目の理由は、検知できる機会が多いことです。マルウェアは、その侵入から感染、不正な動作などの行動をすべてエンドポイントで行います。いずれかの時点で検知できれば、被害を未然に防ぐことができます。

そして3つ目の理由は、環境に依存しないことです。最近では暗号化されたHTTPS通信を使用したマルウェアの侵入が増えています。マルウェアは、ゲートウェイやネットワークで検知や分析から逃れようするために、難読化や暗号化などを行います。エンドポイントでは暗号化前の処理や復号後の処理を監視できるため、検知しやすくなります。また、USBメモリなどを介した侵入も検知でき、ネットワークに接続されていない状態でも検知・防御が行えるのです。

いま求められるエンドポイントセキュリティ対策とは

現在のマルウェアは、ユーザーに感染したことを気づかせません。エンドポイントの脆弱性(ソフトウェアの不具合:セキュリティホール)を悪用することや、無害な添付ファイルを装うなどの巧妙な手段で侵入し、その裏で感染が進んでいきます。感染したマルウェアはサイバー攻撃者との通信を可能にして指示を待ち、サイバー攻撃者はその通信を使って次々にマルウェアを送り込んだり、情報を盗み出したりします。

こうして侵入したマルウェアは、エンドポイントのPCなどが企業のネットワークに接続したタイミングを見計らって、企業内にも侵入し、重要な情報を盗み出すなどの悪さをするわけです。さらに、これらのマルウェアはパターンマッチング方式では検出されない未知のマルウェアが使われる傾向にあります。そこで有効な対策となるのが、パターンファイルに依存せず、ファイルの構造や振る舞いから不正な動作を検知できる次世代エンドポイントセキュリティ対策ソフトです。

たとえば、パターンファイルやクラウド上のデータベースに依存するような対策製品は、エンドポイントがインターネットに接続できることが前提になりますが、ファイルの構造や振る舞いから不正な動作を検知できる次世代エンドポイントセキュリティ対策ソフトは、オフライン環境においても検知能力は変わりません。さらに、攻撃者の思考を先回りした検知ロジックにより、既知・未知のマルウェアや脆弱性を利用した攻撃を高精度で防御する「先読み防御」技術を搭載していれば、安全性は格段に高まるのです。

EDR製品との比較とメリットとは?

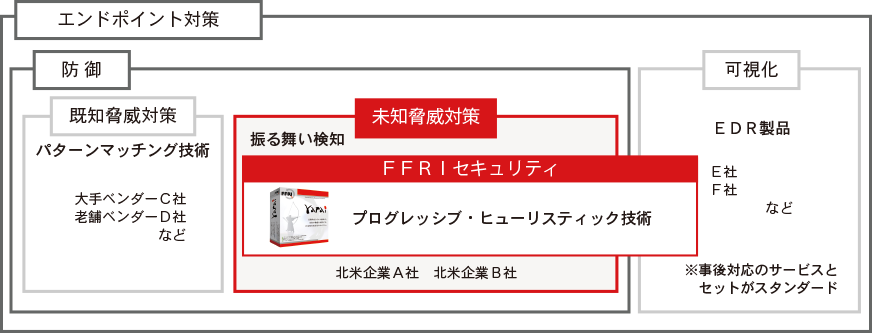

エンドポイント対策の市場は大きく分けて「感染未然防止」と「可視化」に分類されます。「可視化」はEDR製品を指し、「感染未然防止」は、これまでの一般的なウイルス対策ソフトが含まれる「既知脅威対策」市場と、FFRIセキュリティが含まれる「未知脅威対策」に分類されます。 このうち、「NGAV(Next Generation Antivirus:次世代アンチウイルス)」 または「NGEPP」(Next Generation Endpoint Protection Platform:次世代エンドポイント保護プラットフォーム)と「EDR」(「Endpoint Detection and Response:エンドポイントでの検出と対応」は次世代エンドポイントセキュリティ製品と呼ばれています。

FFRIセキュリティが提供している次世代エンドポイントセキュリティ「FFRI yarai」は、エンドポイントセキュリティ製品の中でもNGAV (NGEPP)に分類され、グローバルで見てもかなり早い段階で商用化(2009年販売開始)している製品です。さらに2018年にはEDR機能を追加し、NGAV (NGEPP)+EDRにバージョンアップしています。

エンドポイントセキュリティを取り巻く市場

FFRI yaraiは未知脅威対策製品となります。

NGAVまたはNGEPPは、サイバー攻撃に対抗するための次世代のソリューションで、パターンマッチング方式に依存しないエンドポイント保護のことを指します。昨今ではFFRI yaraiのように機械学習などの人工知能(AI)を検知技術として採用している製品もあります。

脅威を検知すると、エンドポイント上でリアルタイムにマルウェアの活動をブロックすることができるため、実害を防ぐことが特徴です。

一方でEDRは、エンドポイントにおける操作や動作を記録し、そのログを分析することで感染後の早期検知や可視化にフォーカスしたフォレンジックソリューションです。基本的には、感染を前提として事後対策に強みを発揮するものであり、NGAV(NGEPP)のようにリアルタイムに脅威をブロックはしません。

また、運用には専門知識が必要とされているため、検知後の対応サービスとセットでの提供が増えています。

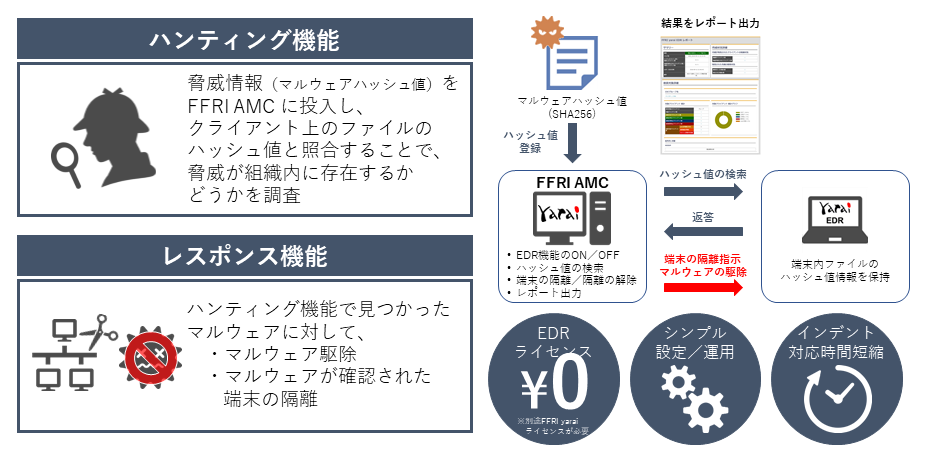

FFRI yaraiのEDR機能

EDR機能では潜伏した未知の脅威を調査します。さらに、脅威の隔離や駆除を行い、被害を最小限にくい止め、インシデントレスポンスを支援します。運用にあたっては専門的な知識は必要なく、自社組織内での解決し、コストを抑えます。これまでの豊富な検知・防御の実績から、さまざまな業種の企業や組織で導入されています。

FFRIセキュリティのEDRと一般的なEDRの比較

| FFRIセキュリティのEDR | 一般的なEDR製品 |

|---|---|

検知=防御 FFRI yaraiの検知は”マルウェアの活動成立前に防御したサイン” |

検知≠防御 一般的なEDR製品の検知は”今まさにマルウェアが活動しているサイン” |

常時監視は不要 検知した検体の判断をするだけなので、専任技術者や常時監視体制が不要 |

常時監視が必要 被害の拡大を食い止めるために迅速かつ的確な対応が必要 |

更にFFRI yaraiのEDR機能は、追加費用が掛かりません。 |

感染調査だけでなく、侵入経路や感染源の特定が必要 |

|

|

FFRI yarai のEDR機能は、運用に特別な知識は必要ありません。また、防御を主軸とした製品のため、一般のEDRと比較して、運用や事後対応のコストを抑えることができます。次世代エンドポイントセキュリティの導入をご検討の際は、FFRI yaraiの導入をご検討されてはいかがでしょうか。