製品コンセプト

解析結果の分析により、攻撃者の意図を読み取り、効果的な対策手段を検討

標的型攻撃などの未知のサイバー脅威に対して、攻撃のハードルを上げるための対策手段は幾つもありますが、

それらの対策を網羅的に施すのは多くの組織にとって困難です。

攻撃者側は綿密な事前調査によりどこか一つでも突破口を見つけられれば攻撃の糸口とすることができる一方で、

防御側は攻撃を検知するために様々なセキュリティ対策の網を張り巡らせなければならないため、

サイバーセキュリティ対策が過剰投資となる可能性もあります。

勿論、多層防御の観点は非常に重要ですが、攻撃者の特徴や意図を読み取ることができれば、 様々な対策手法のプライオリティをつけたり、場合によってはピンポイントで効果的な対策を検討することも可能となります。

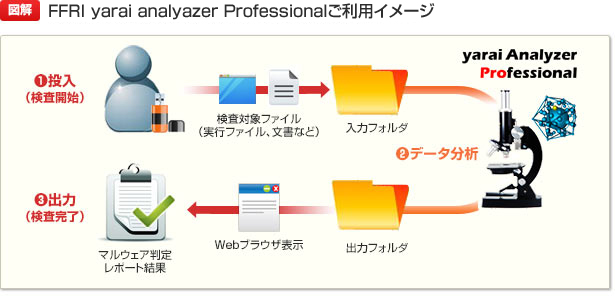

FFRI yarai analyzer Professionalは、FFRI yarai analyzerの機能に加えて、より高度な情報を自動的に抽出・レポーティングすることが可能となるため、 マルウェア解析者などの高度な情報を必要とする方々の作業負荷を大幅に削減します。 FFRI yarai analyzer Professionalによって得られた詳細な情報を分析し、より効果的な対策手段の検討を可能にします。

FFRI yarai analyzer Professionalの独自機能

マルウェア解析者の負担を大幅に減らす機能の数々

独自機能1

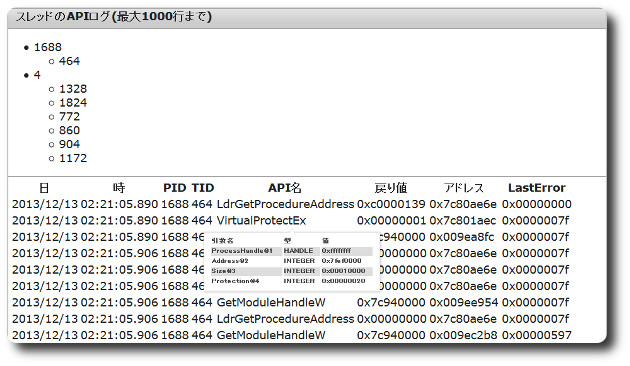

- API呼び出し履歴解析機能

- FFRI yarai analyzer Professionalの動的解析により、マルウェアが呼び出したWin32APIを引数も含めて記録し、 時系列でレポートすることが可能なため、静的解析では得られない詳細な挙動を把握できます。

独自機能2

- 解析結果のIDAインポート機能

- マルウェアのリバースエンジニアリング時に使用する逆アセンブラツールとしてデファクトスタンダードとなっているIDAに対し、 FFRI yarai analyzer Professionalの動的解析によって実際にマルウェアを動作させた結果等をコメントとしてインポートすることが可能で、 解析者の静的解析作業を強力に支援します。解析結果をインポートするためにIDA上で実行するPythonスクリプトを提供します。

独自機能3

- プロセス、スレッドの相関分析機能

-

従来、デバッガーによる動的解析でしか得られなかったマルウェアの詳細な挙動(生成されたプロセスとスレッドの関係)を

わかり易くレポートすることで、マルウェア解析者の負担を大幅に軽減します。

※図はあくまでイメージであり、FFRI yarai analyzer Professionalのレポート内容とは異なります。

独自機能4

- 解析対策機能を持つマルウェアを解析する機能

-

高度な技術で開発されたマルウェアの中には、ハニーポットや解析システムの存在を想定し、自身が仮想環境で動作していることを検知すると、

解析を妨げるために動作を停止するものがあります。FFRI yarai analyzer Professionalは、

こうしたマルウェアが持つ仮想環境検知機能による影響を受けにくくすることで、動的解析を続行することが可能です。

また、特定の日時にマルウェアとしての動作を開始する時限式マルウェアへの対応として、解析環境のシステム時間を進行させる機能を実装しています。

その他、特定の環境でしか動作しないマルウェアを解析するために、マルウェア自身の実行ファイルパスやシステムドライブのボリュームGUIDを解析環境に設定するための疑似環境ツールを提供します。

-

環境情報で自身が仮想環境で動作していると検知すると、解析を妨げるために動作を停止してしまう

FFR yarai analyzer Professionaは、こうしたマルウェアの持つ仮想環境検知機能による影響を受けにくくする仕組みを持っています。

独自機能5

- 解析パフォーマンスの向上

- FFRI yarai analyzerでは、3つまでの解析環境を構築可能でしたが、FFRI yarai analyzer Professionalでは 6つまで解析環境を構築可能なため、より多くの解析環境による効率的な解析が可能です。

HOME » 製品 » FFRI yarai analyzer Professional » FFRI yarai analyzer Professional 製品概要