標的型攻撃の脅威

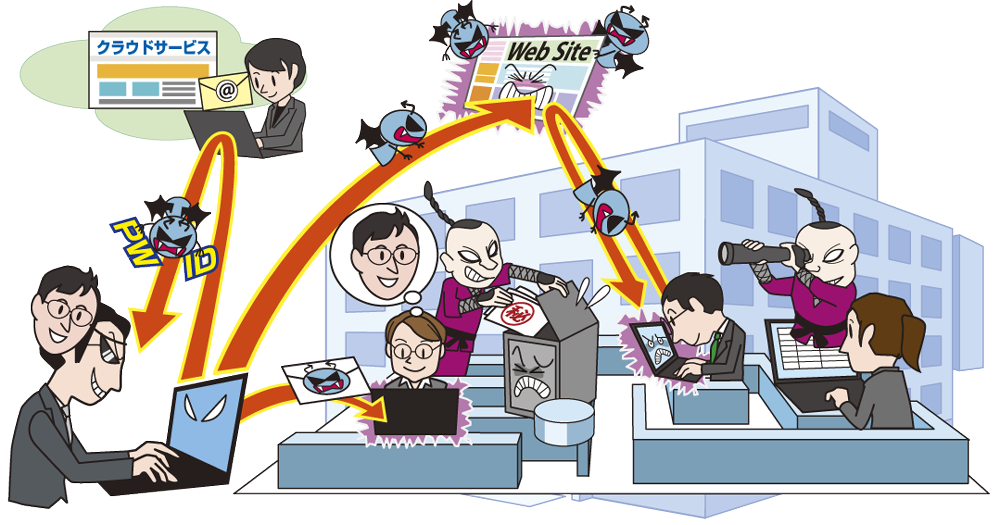

ソーシャルエンジニアリングによる巧妙な手口で侵入し、重要な情報資産を詐取

標的型攻撃とは

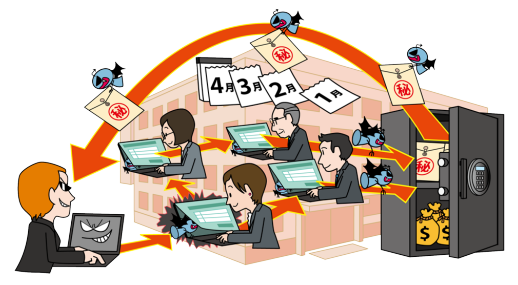

標的型攻撃とは、特定の組織・団体、個人に対し、経済的利益あるいは安全保障に影響を与えるなどの意図を持って、重要な機密情報を窃取する活動、あるいは情報を窃取するための偵察活動です。

標的型攻撃では、ソーシャルエンジニアリングや脆弱性攻撃などのテクニックを組み合わせ、標的に対してマルウェアを送信し、リモート制御しながら情報窃取や偵察を行います。

標的型攻撃は、単なるウイルス攻撃ではなく、特定の標的を狙ったハッキング行為であり、セキュリティ対策を回避する様々な攻撃手法が用いられています。従って、標的型攻撃に対抗するためには、標的型攻撃に特化した対策が必要となります。

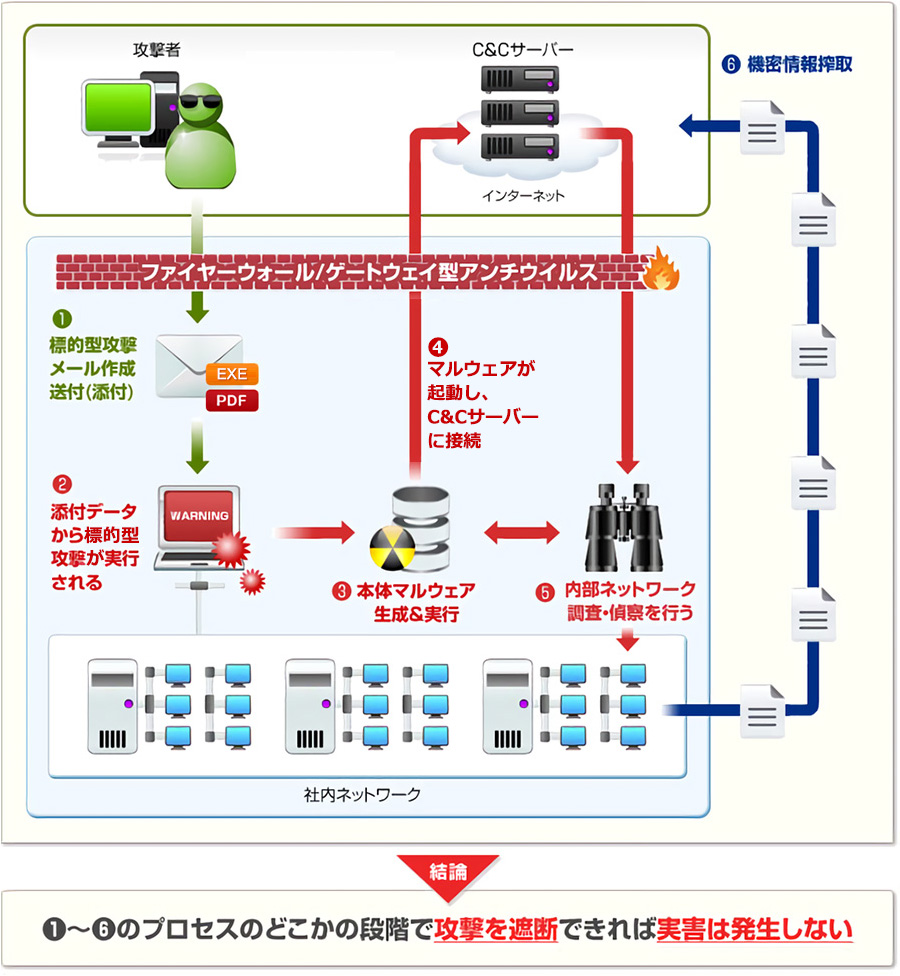

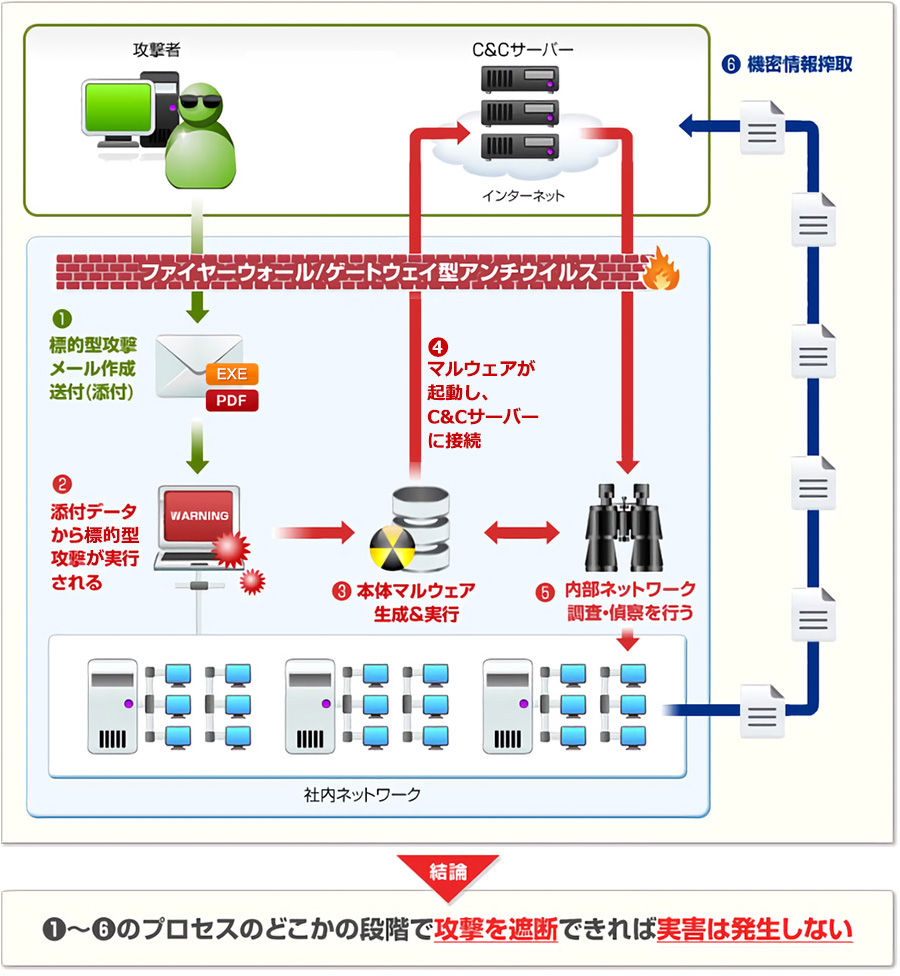

典型的な標的型攻撃のプロセス

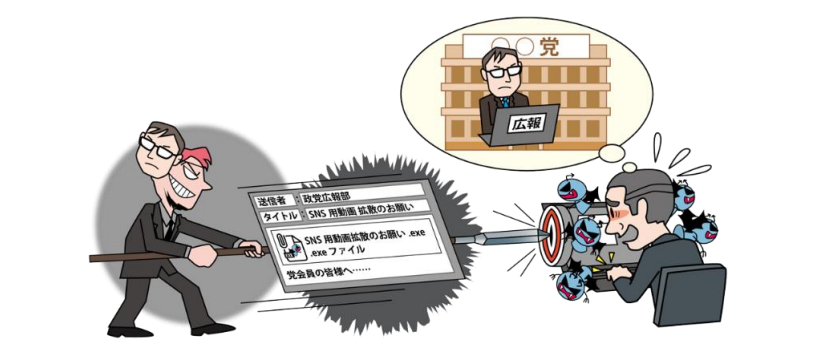

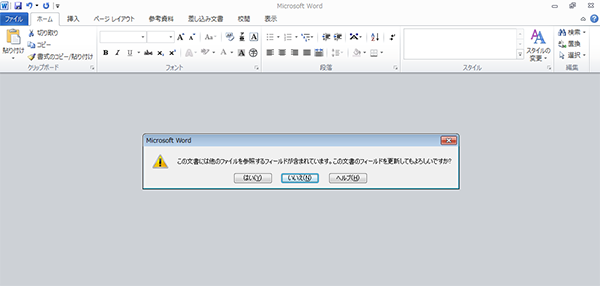

標的型攻撃の一般的なプロセスは、攻撃者が対象者に対してメールを送付する(標的型攻撃メール)から始まります。 標的型攻撃メールには、PDFファイルなどのデータファイルやデータファイルに偽装された実行ファイル等、添付されています。「騙しのテクニック=ソーシャルエンジニアリング」を駆使し、本物かどうか判断の付きにくく、ぱっと見た感じがよく似たメールアドレスやメール文面で、添付ファイルを巧妙に開かせようとします。添付ファイルを開くと脆弱性攻撃やマルウェアが実行され、攻撃者が設置したインターネット上の「C&Cサーバ」との通信が開始されます。そして、攻撃者の指令の元、組織内のネットワークの調査・偵察が行われ、最終的に機密情報が窃取されます。

標的型攻撃は、攻撃対象ごとにカスタムメイドされている事が多く、メールを到達前にブロックする事は極めて困難です。

このため、攻撃プロセスのいくつかの「防御ポイント」でそれぞれ対策を実施し、トータルでのリスク軽減が重要な鍵になります。

一般的な標的型攻撃のプロセス(添付メールを介した標的型攻撃)

重要なポイントは、

1.標的型攻撃メール作成(添付)

2.添付データから脆弱性攻撃される

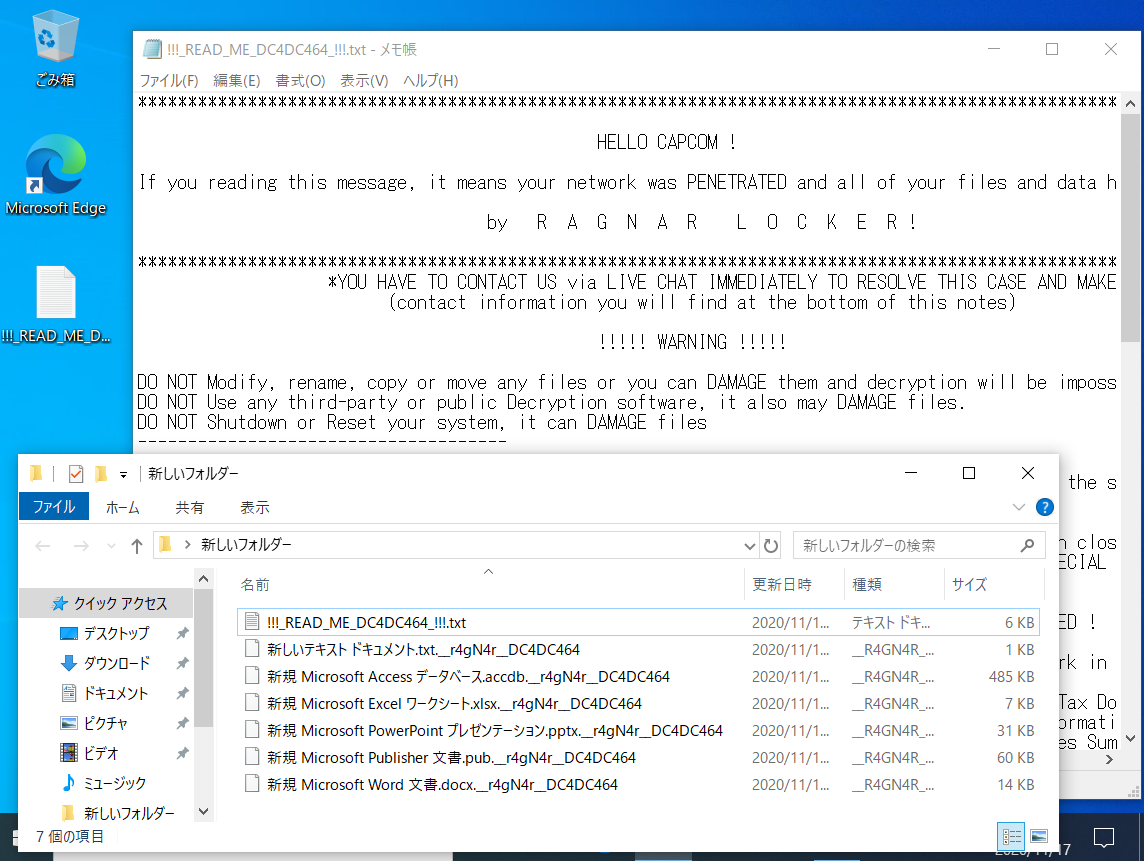

3.本体マルウェア生成&実行

4.マルウェアが起動しC&Cサーバーに接続

5.内部ネットワーク調査・偵察を行う

6.機密情報搾取

のどれか1つでも遮断できれば、実害は発生しないということです。

標的型攻撃のターゲットとなる対象

以前は、主に官公庁や大企業を狙っていましたが、現在は、サイバーセキュリティ意識の薄い中小企業や一般人にまで及んでいます。

特にサプライチェーン攻撃と呼ばれる攻撃では、セキュリティ対策が甘い企業を狙って標的型攻撃を行い、ターゲットとなる企業へ侵入したり、委託されている機密情報が搾取されたりします。

対策のポイント

標的型攻撃は、どこか一つでも攻撃プロセスを遮断できれば、被害は発生しません。

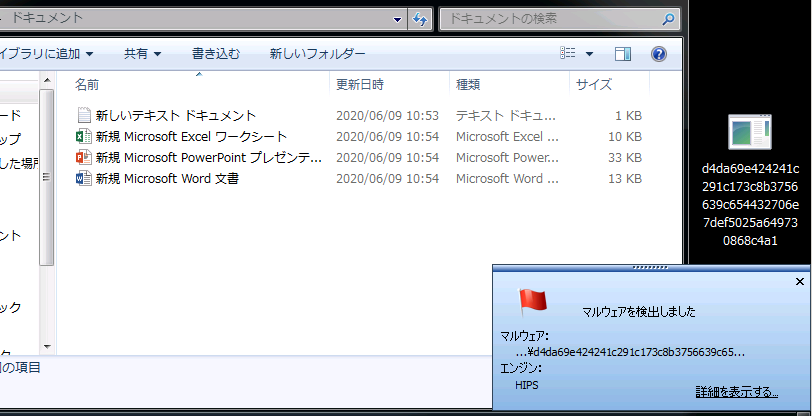

そのため、エンドポイントで被害が発生する前に防御する対策が最も効果的な対策です。

当社では、標的型攻撃で利用される未知のマルウェアや脆弱性攻撃に着目し、標的型攻撃に特化した次世代エンドポイント製品をご提供しています。