CSS/MWS2014レポート

今回は10/22~10/24に札幌コンベンションセンターにて行われたCSS/MWS 2014(コンピュータセキュリティシンポジウム(CSS)/ マルウェア対策人材育成ワークショップ(MWS)2014に参加しましたので、そのレポートを書きたいと思います。

CSSは、情報処理学会のコンピュータセキュリティ研究会(CSEC)が主催するシンポジウムであり、毎年コンピュータセキュリティに関する様々な分野の研究発表が行われます。そしてそのCSSにワークショップという形で合同開催されるのがMWSであり、こちらはセキュリティ技術の中でも特にマルウェア解析に関する内容のものが取り扱われます。

CSS/MWSについてのレポートは去年も書いていますので、どういったものであるかについては去年の記事ぜひご参照ください。また、本記事は前半を愛甲が、後半を松木が書いております。

2013-10-23 MWSレポート 1日目https://www.ffri.jp/blog/2013/10/2013-10-23.htm

<会場>

<会場内風景>

CSS/MWSでは毎年セキュリティに関する多くのセッションが開かれるのですが、今年もあらたに標的型攻撃対策、自動車セキュリティ、制御システムセキュリティといったものが追加されており、このような新しい分野の話題も数多く議論されました。自動車や制御システムといったもののセキュリティは海外の国際会議でも広く扱われており、現在非常にホットな分野です。

セキュリティ技術は本質的に守るべき対象がなければ成り立たないものであり、その対象がパソコンからスマートフォン、そして自動車、家電、制御システムといった社会インフラ関連に徐々にシフトしている傾向にあります。こういった時代の流れにあわせて常に最先端を扱うという点はとてもすばらしいと感じました。

また暗号系に関しても、去年から引き続き、秘密計算、検索可能暗号、代理人再暗号といった話題があり、こちらも個人的にとても興味深い内容でした。

また、今年は我々(愛甲、松木)も論文を投稿しており「時系列データに基づくマルウェア検知アルゴリズムの評価」というタイトルで、2日目の「セキュリティ技術評価」というセッションにて発表いたしました。私(愛甲)は論文を書くのもこのようなアカデミックな場で発表するのも初めてだったため、いろんな経験ができ、とても勉強になりました。発表が終わるといくつか質問もあり、及第点は超えられたかなと感じています。

CSS/MWSは学生の発表も多くその内容は多種多様、千差万別ですが、投稿論文数は毎年着実に増えているようで、近年は目を見張る内容のものがとても多くなっている印象を受けます。 産学連携というスタンスも相まってか、全体としてはセキュリティ分野における多様性と産学それぞれの得意分野を生かした研究内容が非常に多くなっている傾向にあるようです。

発表された論文もいくつか紹介しましょう。

まず最優秀論文賞のひとつとなった広島大学情報メディア教育研究センターの大東俊博氏による「RC4に対する平文回復攻撃の改良」です。この論文は、Broadcast Settingにおける平文回復攻撃を改良し、平文を復元できる確率を1にするのに必要な暗号文数を2^34から2^33に減少させたというもので、つまりは攻撃手法の改良を行ったというものでした。

RC4は1987年にRivestによって提案されたストリーム暗号ですが、いまなお様々なところで使用されています。暗号理論そのものにおける脆弱性の発見やその検証というのは、暗号研究者でなければ成し得ないことであり、この発表はとても興味深いものでした。またRC4の安全性についても今後は注目していくべきだと感じました。

参考:ストリーム暗号RC4の安全性評価http://www.cryptrec.go.jp/estimation/techrep_id2205.pdf

マルウェア解析においては、近年では流行が自動化や可視化にシフトしており、個人的にもっとも興味深かったものは、横浜国立大学の森博志氏による「通信可視化システムMACIVISY(MAlware Communication Interactive VIsualization SYstem)によるマルウェア動的解析の支援」でした。

自動化や可視化といった研究はそのシステムを作ることが主な目的となるため、発表としても見栄えがよく非常に興味を惹かれました。可視化の技術はどの特徴を可視化するのか、どのように表現するのかといった点にもセンスが必要であるため、その分野を知っている人にとっても純粋な驚きがあるところが魅力です。

その他にも秘密計算のセッションで行われたNTTセキュアプラットフォーム研究所の濱田浩気氏による「ラウンド効率のよい秘密計算パターンマッチング」、攻撃検知2のセッションで行われた情報セキュリティ大学院大学の田中恭之氏による「ネットワーク側でROP攻撃コードを検出する手法の提案」などが個人的にはとても面白いと感じました。

<セッション会場>

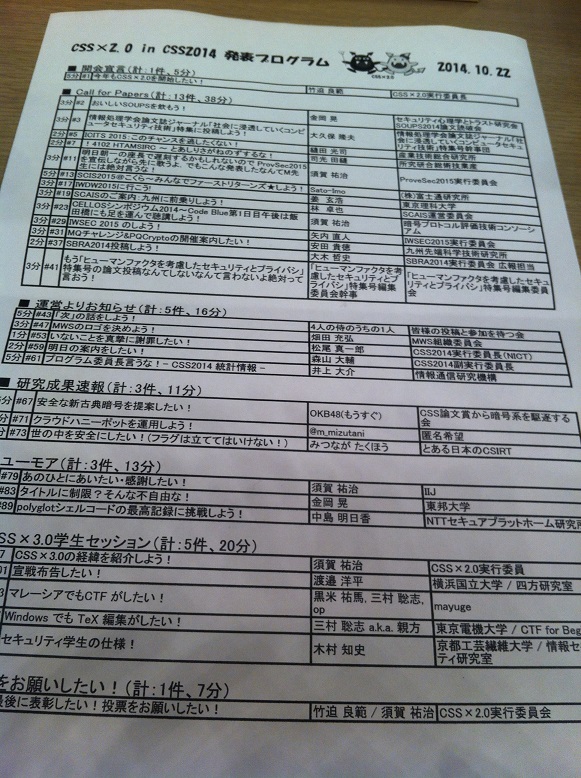

<CSS×2.0プログラム>

CSS/MWSには、かしこまった各種セッションとは別に気軽な雰囲気で行われるライトニングトーク(LT)セッションがあります。キャンドルスターセッション(CSS×2.0)と呼ばれるもので、これは軽食をとりながら、論文募集・研究成果速報・海外動向・問題提起などの「硬い」内容から,研究の失敗談・ユーモア/その他の「柔らかい」内容まで,幅広いトークが行われるセッションです。最後は参加者の投票によってもっとも面白かったLTが決定されます。さらには投票によって見事1位に輝いた人は、来年のキャンドルスターセッションの実行委員長任命書なるものが手渡されます。つまり、もっとも面白かったLTをすると来年の実行委員長になれるわけです。ちなみに今年の実行委員長はサイボウズラボの竹迫氏で、もちろん去年の優勝者です。

今回のLTも非常に面白いものが多く、論文のタイトルをもっと面白くしようという提案だったり、6つの環境で動作するpolyglotシェルコード作成といった技術系、マレーシアでCTFをやってきた話や、Visual StudioでTeXを編集&ビルドできるようにしたといった話などなどまさに千差万別のLTセッションでした。

もはや恒例となったマルウェア解析コンテストMWS Cupについても触れておきましょう。

今年のMWS Cupは国内のCTFコンテストであるSECCONオンライン予選の上位チームも参加することになり、合計で11チームの参加となりました。

MWS Cupの課題は、大きく2つ、本番の前に取り組む事前課題と、当日会場で取り組む当日課題から構成されています。また今年のテーマは「マルウェアの感染経路・攻撃活動の調査」と「マルウェア解析による動作や機能の把握」であり、出題される問題は近年のマルウェアの分析に必要な技術を一通りカバーした形となっています。

課題の具体的な内容も紹介しましょう。

課題内容(の一部)・Drive-by Download攻撃の分析

・ハニーポットの通信(packet)データから攻撃コードの特定&解析

・マルウェアの静的解析

・マルウェアの動的解析

・Darknetの分析

いずれの課題もマルウェア解析において実践的なものであり、一筋縄ではいかない問題となっています。また弊社が提供したFFRI Datasetを題材とした問題も出題されており、我々にとってはどのような解答が送られてくるのかも非常に楽しみなものでした。

MWS Cupの課題はサイバー攻撃に対応するセキュリティエンジニアの実務に近いものになっており、実際かなり難しいのですが、それに加えて当日課題は与えられる時間がわずか2時間半という短さであり、チームの人数によっては実務よりも迅速な解析・判断が必要になります。

そして解答の結果はプレゼン資料にまとめ、次の日(2日目)に発表することになります。各チームが解法(使用した解析ツールや作業手順)についてプレゼンテーションを行うのですが、その発表内容は「技術点」「芸術点」「総合点」という3つの観点から課題作成者の方々によって評価されます。

時間の少なさもあいまって、全ての問題をひと通り解けているチームはやはり少なく、非常に難易度が高かったように思えます。しかし、プレゼン発表ではいくつかのチームが、解答提出には間に合わなかったが発表の直前まで解析・検討を続け、追加で答えがわかったという発表がされ、採点が終わっているにも関わらず必死に取り組むその姿勢に、少なからず熱意を感じました。

また、とはいいつつも、専門家から見ても難しい課題を解けているチームも一定数あり、参加者のレベルアップが垣間見える発表もありました。

MWS Cupの本来の目的は人材育成であるため、競技の結果はあくまでも成長してもらうためのきっかけに過ぎないのですが、こういった競い合いを通じて参加者がレベルアップしていき、結果的に人材育成に少なからず貢献しているのではないかと内心感じた次第です。来年以降もこのような取り組みが続けばよいなと感じています。

以上でCSS/MWS 2014のレポートとさせていただきます。まだまだ書き足りないことは山ほどあるのですが、ひとまずここで終わりとさせていただきます。この記事を読んで来年参加してみようかなと感じてもらえたら幸いです。

関連記事

FFRIのエンジニアがマルウェア対策研究人材育成ワークショップ「MWS2014」で研究発表~マルウェア対策研究開発の成果を共有し、次世代を担う人材育成に貢献~

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2014年 ≫ 2014年10月 ≫ CSS/MWS2014レポート