Monthly Research 「POSマルウェアについて」

今月のMonthly Researchでは、昨年から米国で大きな被害を出しているPOS マルウェアについて調査し、まとめました。POS マルウェアとは、POS 端末上で動作するマルウェアのことです。

POS マルウェアの脅威を世に知らしめたインシデント事例として、米国小売大手のTarget 社の情報漏洩事件を紹介します。この事件は、2013年の秋からクリスマスまでに発生したサイバー攻撃で、同社の顧客および同社に大きな影響を与えました。被害内容は、クレジットカード番号4,000万件(名義、有効期限、CVV等含む)および顧客の個人情報7,000万件という膨大なものでした。また、この事件の結果、Target社のCEOは退任しました。この事件では、Trojan.POSRAM と呼ばれるPOSマルウェアが使われ、これはBlackPOS というマルウェアを改良したものと考えられています。

このような事件もあり、セキュリティ研究者も POS システムに着目しています。今年の8月に開催されたBlackHat USA 2014 では、目新しいトピックとして POS システムのセキュリティに関する研究発表が 3 件ありました。今後もPOSシステムに新しい脆弱性が発見される可能性があります。

今回の調査で、我々はPOSシステムがマルウェアに攻撃されやすい背景を探るため、POSシステムのOSについて調べました。その結果、昨年度新規販売された POS 端末のシェア約 97% を占める8つのPOSシステムベンダーがWindowsを採用していることがわかりました。POS端末には、主に Windows Embedded POSReady が使われており、PC用Windows と同じ脆弱性が存在する可能性があります。また、マルウェアもPC狙うものと同様に開発可能と考えられます。

POS マルウェアの例として、BlackPOS の亜種Trojan.POSRAMと Backoffを紹介します。Trojan.POSRAMはTarget社へのサイバー攻撃に利用されたもので米国土安全保障省(DHS)と複数の機関が共同で調査し、技術詳細を示したレポートを出しています。このレポートの内容について、我々は以下のポイントに注目しました。

・発見された時、最新のアンチウイルスソフトで検知されなかった・POS マルウェア(メモリスクレーパー)の他にいくつかのマルウェアが使われた

・BlackPOSのソースコード流出による検知困難な亜種の増加懸念

Backoff は、2014年7月31日にUS-CERTが警告を発した新しい POS マルウェアです。US-CERTによると、ここ数年で 7 つの POS システムベンダーがこのマルウェアに影響を受けていた顧客を確認しているようです。また、1,000 以上の米国企業が影響を受けていると推定しているとのことです。このBackoffも発見された時、最新のアンチウイルスソフトで検知されなかったようです。

最後にPOS マルウェアへの対策案として、POSシステムの現状調査と予防策を提案します。現状調査として、POS 端末および POS 端末と同一ネットワークの端末に不審なファイルやプロセスが存在しないか、不審な通信が発生していないか調査すること、POS 端末の脆弱性診断を行うことをお勧めします。また、予防策として、POS 端末のネットワークを一般的なクライアントネットワークと分離すること、POS 端末と通信できる IP アドレスを限定すること、POS 端末の OS にセキュリティ更新プログラムを適用することをお勧めします。

特にPOS端末がマルウェアに感染しやすいクライアントPCと同一のネットワークに接続されている場合、容易に攻撃を受ける恐れがあります。標的型攻撃で内部ネットワークに侵入した攻撃者がPOS端末を見つけ、POSマルウェアを送り込むというシナリオも考えられます。

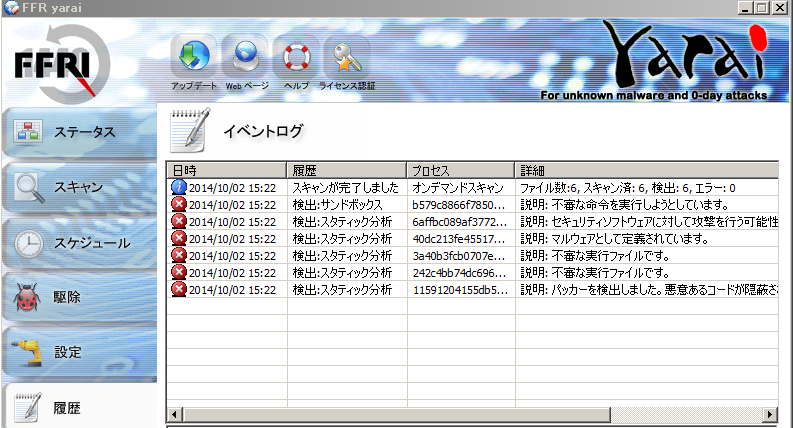

参考情報ですが、今回の調査で取り上げた POS マルウェアBlackPOSとBackoffについて、いくつかの検体を入手し、FFR yaraiで静的スキャンを実施した結果、6つの検体を検知しました。

検知環境: FFR yarai 2.5.1192, Windows 7

関連記事

Monthly Research 「SELinux再入門-Android編-」

Monthly Research 「アンチウイルスの検知率の一例と未検知検体の類似度」

Monthly Research 「SELinux再入門(基礎編)」

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2014年 ≫ 2014年10月 ≫ Monthly Research 「POSマルウェアについて」