一太郎のゼロデイ脆弱性(CVE-2014-7247) vs. FFR yarai

マーケティング部の野崎です。

2014年11月13日にジャストシステム社より同社の一太郎シリーズに脆弱性の存在を確認したことを発表し、回避方法や該当製品などが公開されました。攻撃者がこの脆弱性を悪用した場合、コンピュータを乗っ取られてしまう可能性があります。セキュリティベンダー各社からは、既にこの脆弱性が修正プログラムの公開前(ゼロデイ期間)に日本の組織を狙った標的型攻撃に利用されていることが報告されています。

脆弱性対策情報データベース JVN iPedia で公開されている CVSS (ソフトウェア製品の脆弱性深刻度評価指標)では、10点満点中 9.3の深刻度の脆弱性として報告されています。

弊社では、検体を6種類入手し、すべて弊社の標的型攻撃対策ソフトウェア「FFR yarai」のZDPエンジン(脆弱性攻撃防御機能)により、同様の攻撃を防御できることを確認しましたので、ご報告いたします。

■検証環境

Windows 7 32bit SP1

一太郎2010 / 一太郎2008

FFR yarai 2.5.1192(※2014年8月22日リリース)

■検証した検体(ファイル名 SHA256)

・エボラ予防.jtd

d4d2269c99913e33796bfe33f7cdcee8c628c3b57bb146921e2378645b8cfabf

・141105 官民連携強化の必要性rev1.jtd

1eac1ee41016f4b515874f66a5c03b35fc07ad35073b58583861f0d08cd887dd

・健康保険のお知らせ.jtd

dd06173751257c9a8f24babbc1179e433f1bae5c2b841763b95c1c6890e5b983

・国防会議資料.jtd

920300763729a300863c5de1b3850f2ceac2c7688011d8423f80d3989dbd8a1f

・★合体版.jtd

04283696b53c5d37f9b960172ec57f214b3291f48315d1116bc8d1707c789111

・kentai.jtd?

c4a6588e642dcc7d66c71c179417dc14a784600c709c69a8946158ce2daf1fae

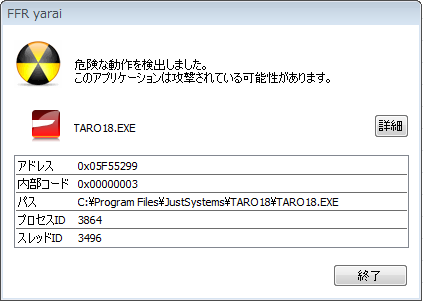

下記画面キャプチャのとおり、FFR yarai の5つのヒューリステックエンジンの中で脆弱性攻撃の防御を担うZDPエンジンが一太郎への脆弱性攻撃を検知し、攻撃された一太郎のプロセスを停止させ、システムを保護しています。

今回の検証で使用した FFR yarai 2.5.1192 は、2014年8月22日にリリースしており、本製品をご利用いただいていた場合、今回の脆弱性に対する同様の手法を用いた攻撃を未然に防ぐことができたといえます。

FFR yaraiの脆弱性攻撃防御機能は、根本的な問題(脆弱性)を修正するものではありませんが、修正プログラムを適用するまでの間、脆弱性攻撃を防ぐことができます。

参考情報

一太郎の脆弱性を悪用した不正なプログラムの実行危険性について

JVN#16318793: 一太郎シリーズにおいて任意のコードが実行される脆弱性

JVNDB-2014-000131 - JVN iPedia - 脆弱性対策情報データベース

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2014年 ≫ 2014年11月 ≫ 一太郎のゼロデイ脆弱性(CVE-2014-7247) vs. FFR yarai