2012年7月度 脆弱性検証結果報告

技術戦略室の川原です。

FFRIでは毎月その月に公開されたMetasploitのCVEより検証を実施しています。

今回検証の対象となったCVEに「CVE-2012-1889」があります。

Microsoft XMLコアサービスにおいて、初期化されていないメモリ領域へのアクセスに関係する脆弱性が存在しています。

この脆弱性により、攻撃者によって巧妙に細工されたWebサイトを介して、任意のコードを実行される可能性があるというものです。

ちなみに最近話題となっていた攻撃ツール「Blackhole」でもこの脆弱性を狙って攻撃を行なっていました。

「Blackhole」とは2010年に公開された、近年では最も有名な脆弱性攻撃ツールです。

このツールキットはGUIベースで操作が簡単で、クライアントPCにマルウェアを感染させるために多くのクライアントアプリケーションの脆弱性を攻撃する機能を持っています。

この攻撃ツールが関連した事例としては、スパムメール内のリンクから改ざんされたWebサイトへ誘導されるというものがありました。

誘導されたサイトからこのツールが含まれた悪意あるサイトへリダイレクトされ、クライアントアプリケーションの脆弱性を利用し、クライアントPCにマルウェアが作成されるといった手法が取られていました。

今年のBlack Hat USAでも「Blackhole」が取り上げられています。

ご興味がある方は下記講演資料を参照ください。

https://media.blackhat.com/bh-us-12/Briefings/Jones/BH_US_12_Jones_State_Web_Exploits_Slides.pdf

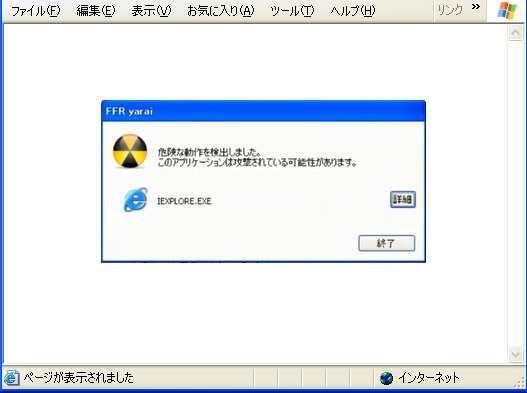

尚、「CVE-2012-1889」の検証の結果ですが、FFR yarai のZDPエンジンで防御可能であることがわかりました。

2012年7月度 脆弱性検証結果報告

今後も毎月こうした技術検証を行い、報告させていただきますのでご期待ください。

尚、Googleが被害にあったAurora事件で使用されたとされる「CVE 2010-0249」をFFR yaraiが防御する様子を動画にしたのがこちらです。

FFR yarai vs 「Aurora(CVE 2010-0249)」

ぜひ合わせて参照いただければと思います。

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2012年 ≫ 2012年8月 ≫ 2012年7月度 脆弱性検証結果報告