【情報セキュリティ10大脅威 2025】リモートワーク等の環境や仕組みを狙った攻撃に注意【組織の脅威 第6位】

IPA(独立行政法人 情報処理推進機構)が発表した「情報セキュリティ10大脅威 2025」の組織の脅威 第6位に「リモートワーク等の環境や仕組みを狙った攻撃」がランクインしました。

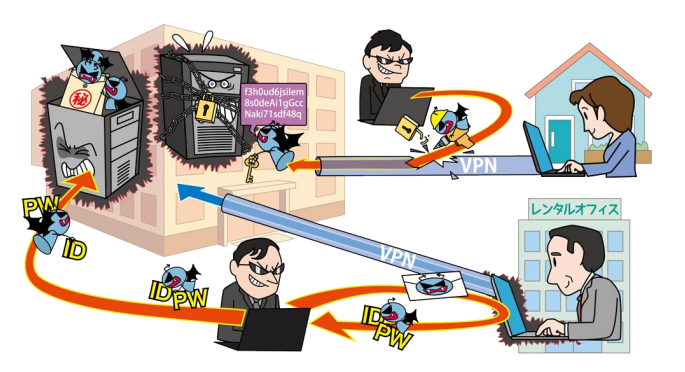

リモートワークの浸透により、働き方の多様化が定着しつつある。しかし、リモートワークの実現に必要な環境や仕組みを狙ったサイバー攻撃が多発している。攻撃を受けるとマルウェア感染や情報漏えい等、様々な不正アクセスが行われ、組織の事業が停止するおそれがある。

2019年4月より政府主導のもと始まった「働き方改革」の一環として、リモートワークが推奨されるようになりました。直後の2020年には新型コロナウイルス感染症の拡大に伴い、出社せずに在宅で仕事ができるリモートワークは急速に普及しました。現在では、政府や自治体による導入支援策なども充実し、リモートワークは新たな働きかたとして定着してきています。しかしリモートワークは、その便利さの反面、必要なネットワーク環境やIT機器がランサムウェア等の感染経路として依然として狙われています。

警察庁の資料によると、2024 年におけるランサムウェア被害(有効回答100 件)の感染経路は、VPN 機器経由が約 55%(55 件)、リモートデスクトップ経由が約 31%(31 件)となっています。また、リモートワークに利用される機器等の脆弱性や強度の低い認証情報を悪用されたと考えられる割合が約 86%を占めていました。(引用:令和6年におけるサイバー空間をめぐる脅威の情勢等について)

「情報セキュリティ10大脅威2025」に記載された「リモートワーク等の環境や仕組みを狙った攻撃」の対策と対応をまとめましたので、今一度セキュリティ対策が十分であるか確認しましょう。

| 立場 | 対策/対応 | 詳細 |

|---|---|---|

| 個人(従業員) | 被害の予防および被害に備えた対策 |

|

| 被害を受けた後の対応 |

|

|

| 組織(経営者層) | 組織としての体制の確立 |

|

| 組織(セキュリティ担当者、システム管理者) | 被害の予防および被害に備えた対策 |

|

| 被害の早期検知 |

|

|

| 被害を受けた後の対応 | インシデント対応体制を整備し対応する <リモートワーク関連サイトの紹介> IPA では「テレワークを行う際のセキュリティ上 の注意事項」のページを公開している。このページでは、リモートワークを行う際のセキュリティ上の注意事項に加え、リモートワークから職場に戻る際のセキュリティ上の注意事項も解説して いる。また、IPA や他機関のリモートワーク関連セキュリティ情報へのリンクも紹介しているので、 参考にしていただきたい | |

特に近年ではDXが進展したことによって、リモートワークをはじめ、クラウド利用の拡大やIT資産の増加・散在で管理が行き届かない場合があり、サイバー攻撃されやすい状況になっています。こうしたサイバー脅威に対して自社が保有するIT資産を適切に管理し、リスクを洗い出すことが求められます。 サイバー攻撃から自社のIT資産を守る手法の一つとしてASM(Attack Surface Management)があります。外部(インターネット)からの観測で得ることができる当該組織の情報を用いて、不正侵入経路となりうるポイントを把握し、事前対処につなげる管理手法です。経済産業省では、企業のセキュリティ戦略に組み込んで適切に活用してもらえるよう2023年5月にガイダンスを作成しています。※ FFRIセキュリティでも「ASRサービス」を提供しています。経済産業省:「ASM(Attack Surface Management)導入ガイダンス」に則ったサービスで、報告書は第三者評価として利用できます。同サービスでは、FFRI yaraiで培った攻撃検知のノウハウやテクニックに優れたFFRIセキュリティの経験豊富なエンジニアがサポートします。

※経済産業省:「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」を取りまとめました

2025-04-17

関連記事 Related Post

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2025年 ≫ 2025年4月 ≫ 【情報セキュリティ10大脅威 2025】リモートワーク等の環境や仕組みを狙った攻撃に注意【組織の脅威 第6位】