Monthly Research 「TPM 2.0 の概要と IoT デバイスでの利用例」

IoTの発展により様々なデバイスがネットに接続され、多くの情報がやり取りされつつあります。

そこで今月のMonthly Researchでは今後更に活用が期待されるセキュリティ技術の1つであるTPM(Trusted Platform Module)についてご紹介します。

●はじめに

TPMは、安全な暗号処理を実現するためのハードウェア耐タンパー性を持つセキュリティチップの仕様を指します。

その最新版であるTPM2.0は2014年10月にリリースされ、前身であるTPM1.2に比べて利用可能な暗号アルゴリズムが増えるなどの強化が行われています。

●TPMの基本構成

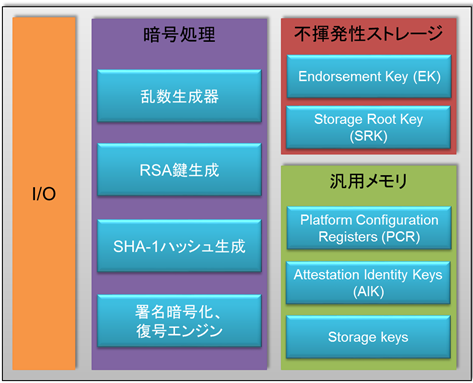

以下の図のようにTPMは大きく分けて「I/O」「暗号処理」「不揮発性ストレージ」「汎用メモリ」の4つに分類できます。

●TPM2.0の概要

TPM2.0では以下の様な点が強化されています。

- 追加の暗号化アルゴリズムのサポート

- アプリケーションへのTPMの可用性の強化

- 認証機構の強化

- TPM管理の簡素化

- プラットフォームサービスのセキュリティを強化するための追加機能

●TPM1.2とTPM2.0の比較

- 対応アルゴリズム、暗号プリミティブが増加

- 複数のアルゴリズムを組み合わせることで強固かつマルチ階層な暗号化が可能となった。 - 多階層ヒエラルキー構造に対応

- 暗号化の負荷分散を実現。 - ルートキーが複数鍵に対応

- リスク分散による暗号強化を実現。 - HMAC以外の認証方式が除外され、パスワード、ポリシーによる認証に対応

- 対応認証方式に差異が生じ、下位互換性に影響。

- パスワード、ポリシーを受け入れることで先進的な認証方法に対応。 - 不揮発性メモリ(NVRAM)が拡張

- カウンター, Bitmap, Extend が新たに対応。

●IoTデバイスにおける脅威の例

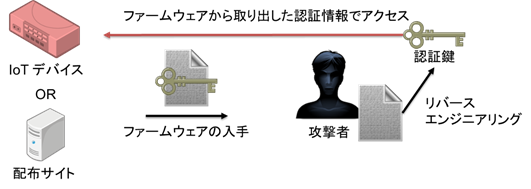

昨今のIoTデバイスへの攻撃においてファームウェアのリバースエンジニアリング等による認証情報の窃取は非常に多く見られる手口です。

以下の図のようにデバイス本体、もしくはアップデートファームウェアを配布しているメーカーの配布サイトなどからファームウェアを入手しそれを解析することで認証情報を窃取するという手口です。

このような攻撃手法はIoTデバイスの多くが認証情報などをファームウェア自体が保持している事を利用した手口であると考えられます。

●IoT デバイスでの TPM の利用例

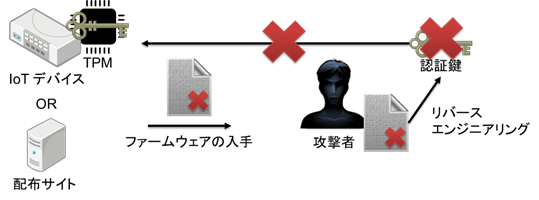

では、TPMを利用するとどうでしょうか?

以下の図のようにファームウェア上では認証情報を保持せず、耐タンパー性を持つセキュリティチップであるTPM上で認証情報を管理すれば、いくらファームウェアを解析しようとも認証情報を直接窃取することは不可能です。

●TPMの採用事例

このようなTPMは、これまで主にビジネス向けのノートPCを中心に採用されてきました。

例えばWindows OSであればWindows VistaがTPMを初めてサポートしました。

TPM2.0はWindows 8からサポートされており最新のWindows 10ではWindows Hello、Device Guardなど、より先進的なテクノロジーを支えています。

また、最近ではGoogle社製のWi-Fiルーターである「OnHub」や、Microsoft社製タブレット端末の「Surface Pro 3」などがTPMチップを搭載して販売されています。

●自動車におけるTPM活用の可能性

昨今ハイテク化が進む自動車においてもTPMは注目されています。

TPM2.0をベースに策定された自動車向け仕様「TCG TPM 2.0 Automotive Thin Profile」では従来のTPMチップと比べ、自動車特有の振動などの過酷な環境に耐えうるものになっています。

●まとめ

- TPM 2.0 では対応暗号化アルゴリズムを拡充するなど、多くのプラットフォーム、システムで導入しやすくなっています。

- IoT デバイスで扱う認証情報などの重要情報をTPM に保存することで、リバースエンジニアリングなどの脅威に備える事ができます。

- TPM技術は「TCG TPM 2.0 Automotive Thin Profile」のように、広い分野での応用が期待されており、それに応えるポテンシャルを持っていると言えます。

Monthly Researchのダウンロードはこちら(日本語 / English)

関連記事

Monthly Research 「自動車の脆弱性事例とCVSS v3による評価」

Monthly Research 「Windows10 IoTのセキュリティについて」

Monthly Research 「次世代の車載ネットワークと現状のセキュリティ研究動向」

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2015年 ≫ 2015年10月 ≫ Monthly Research 「TPM 2.0 の概要と IoT デバイスでの利用例」