脆弱性の隙を埋めるFFRI yarai ZDPエンジン

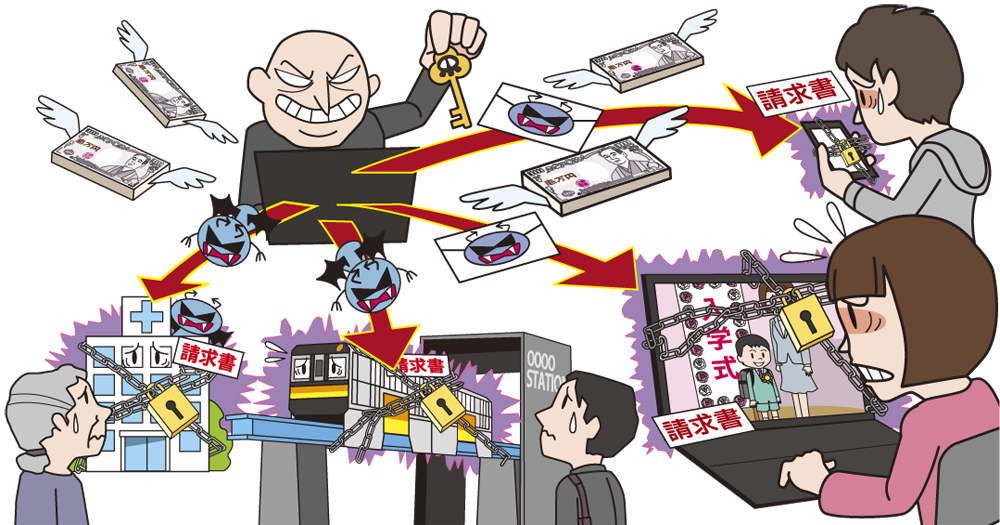

「OSやアプリケーション等のソフトウェアは最新に」というのが、サイバーセキュリティでの常識となっています。これは、脆弱性に対応するためですが、それが通用しない場合もあります。それが未知の脅威であるゼロデイ脆弱性です。

セキュリティパッチが適用されるまでソフトウェアの脆弱性をそのままにしておくということは、サイバー攻撃者へ隙を与えるということになります。

近年では、IPA情報処理推進機構の「情報セキュリティ10大脅威」によると組織では、「脆弱性対策情報の公開に伴う悪用増加」が、ランクインしています。

ソフトウェアの脆弱性対策情報の公開は、脆弱性の脅威や対策情報を広く呼び掛けられるメリットがある。一方、その情報を攻撃者に悪用され、当該ソフトウェアに対する脆弱性対策を行っていないシステムを狙った攻撃が行われている。近年では脆弱性情報の公開後、攻撃コードが流通し、攻撃が本格化するまでの時間が短くなっている。

サイバー攻撃者が、一般的に知られる前の脆弱性を突いて攻撃することを、ゼロデイ攻撃と呼びます。しかし昨今では、ユーザーにはメリットのある脆弱性対策情報の公開が、サイバー攻撃者にもメリットのある情報になってしまうという何とも皮肉な状況が顕在化しています。

脆弱性の中でも任意コード実行型脆弱性は、サイバー攻撃者にとってマルウェアに悪用しやすい存在です。悪用されると、 攻撃者に遠隔から任意のコード(悪意の命令)の実行を許してしまいます。

昨今では、メールに添付されたEXEファイルが怪しいということを一般的に認識する人が増えたため、EXEが添付されたメールが開かれにくくなっています。サイバー攻撃者は、EXEファイル以外をトリガーとした攻撃を行う傾向があり、脆弱性攻撃もその一つとして使われることがあります。

脆弱性とセキュリティパッチのリリースの期間は、どのように対処していけばよいのでしょうか。

まず、仮想パッチ対策を利用することが考えられます。仮想パッチを採用することで、通常のパッチ対策よりは早急に対処できます。しかし、やはりタイムラグが生じます。

ここで時間の面、コストの面で合理的であると考えられるのが、次世代エンドポイントセキュリティFFRI yaraiの製品を使用することです。

下図が、パッチ対策/仮想パッチ対策/FFRI yaraiの時間的な比較となります。

FFRI yaraiは、マルチエンジン型のエンドポイントセキュリティです。5つの防御エンジンが、複数の対策ポイントで未知の脅威に対抗します。中でも、脆弱性攻撃の防御に特化しているのがZDPエンジンです。ZDPエンジンは、既知の脆弱性だけではなく、まだセキュリティパッチが適用されていない未知の脆弱性=ゼロデイ脆弱性攻撃を防御することができます。

詳しくは、「脆弱性攻撃の脅威」をご覧ください。

関連ページ

新しい脅威に対抗する「CODE:F」(先読みする技術力:マルチエンジン型エンドポイントセキュリティ)

法人向け次世代エンドポイントセキュリティ FFRI yarai

個人・小規模事業者向け次世代エンドポイントセキュリティ FFRI yarai Home and Business Edition

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2019年 ≫ 2019年5月 ≫ 脆弱性の隙を埋めるFFRI yarai ZDPエンジン