マルウェアに感染したらどうなるのか。【ランサムウェア編】

7月に「マルウェアに感染したらどうなるのか。【RAT編】」をブログで公開しました。RATは、感染者が気づかずに攻撃が進行してしまう可能性が高く、被害を認識しにくいマルウェアといえるかもしれません。

一方、ランサムウェアは、感染すると直ちにファイルを暗号化してしまいます。そして身代金の要求を表示します。RATとは対照的に被害がわかりやすいマルウェアと言えます。

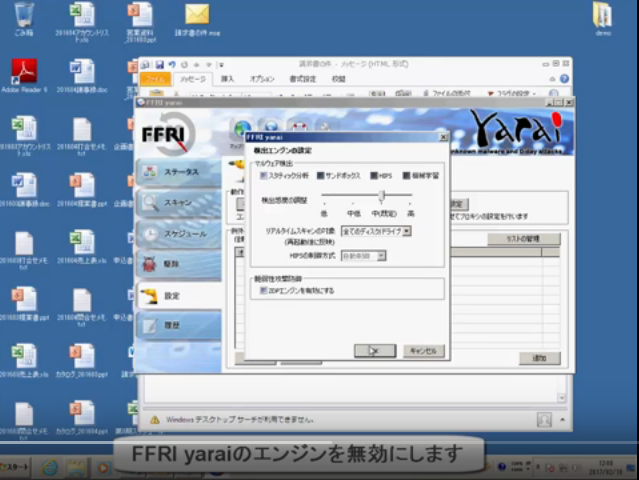

FFRIでは、ランサムウェアの被害に遭った場合の動作と、次世代エンドポイントセキュリティFFRI yaraiが防御する様子をデモ動画で公開しています。

上記の動画では、Microsoft Wordのマクロ機能を悪用してランサムウェアに感染させる手法を取っています。Word に関連付けされた文書ファイルの内容を閲覧しようとして、Wordが警告表示する「保護されたビュー」の「編集を有効にする」ボタンを押してしまうと、たちまちマクロが実行されて、端末内のファイルが暗号化されてしまうというものです。

2017 年に世界的に猛威を振るった「WannaCry(WannaCrypt)」はランサムウェアを世に印象付けたマルウェアと言えます。感染すると、ネットワークを介して、他の端末にも感染を拡大させます。

ランサムウェア「WannaCry (WannaCryptor)」感染実演デモ(IPA 独立行政法人 情報処理推進機構)

「WannaCry (WannaCryptor)」は、Windows の脆弱性(CVE-2017-0145)を悪用したものでした。ワームのように自己増殖し、ネットワーク上のパソコンを使用不能にし、企業や各種組織を機能不全に陥れました。

大規模サイバー攻撃ランサムウェア「WannaCry 」 vs. FFRI yarai

次世代エンドポイントセキュリティFFRI yarai の様々なマルウェアの防御実績を公開しており、WannaCry 以外のランサムウェアの事例も多数あります。

ランサムウェアの被害に遭った時の対策としてバックアップを取り、原状復帰という方法があります。

ただし、この場合現状復帰するためのオペレーションや被害規模の把握など、様々な事後対応コストが発生します。バックアップを準備する対策は重要ですが、FFRI yarai での対策のように、そもそも被害に遭わないための対策を打つことで対応コストを削減できます。

FFRI yarai のコンセプトは、マルウェア攻撃をエンドポイントでリアルタイムに防御することで、被害を未然に防ぐことです。

2019-11-06

関連記事 Related Post

ランサムウェア「Sodin」 vs. 次世代エンドポイントセキュリティFFRI yarai

「Anatova」ランサムウェア vs. FFRI yarai

「EternalBlue」脆弱性攻撃を利用したランサムウェア「Satan」 vs. FFRI yarai

ランサムウェア「GandCrab」 vs. FFRI yarai

ランサムウェア「SpriteCoin」 vs. FFRI yarai

ランサムウェア「Rapid」 vs. FFRI yarai

ランサムウェアの脅威

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2019年 ≫ 2019年11月 ≫ マルウェアに感染したらどうなるのか。【ランサムウェア編】