業務停止を引き起こすサプライチェーン攻撃とは

近年のマルウェアを用いたサイバー攻撃は、標的となる企業へ直接攻撃するのではなく、系列企業や取引先などから侵入するサプライチェーン攻撃が増加しています。また、攻撃の手法も多様化しており、被害は情報漏洩だけではなく、業務停止を引き起こすケースも増加しています。

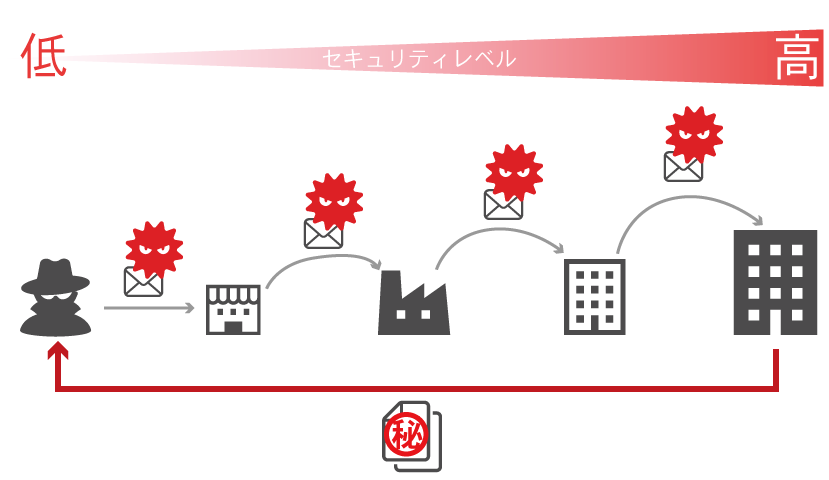

サプライチェーン攻撃は大手企業や政府組織などを標的として定め、まずはセキュリティ対策が手薄なグループ企業や取引先企業、関連組織などを“侵入口”として攻撃し、そこから標的の企業や組織へ潜入していく攻撃手法です。

サイバー攻撃者は、セキュリティが固く”正面突破”が難しい大手企業に対しても、セキュリティ対策が遅れていて侵入が比較的容易な子会社や取引先を踏み台にすることで侵入することが出来るのです。また、感染した会社のPCから業務メールを盗み見ることができれば、取引先や関係会社を装ったメールも作成でき、攻撃成功の確率はますます高くなります。

実際に2017年に世界中で20万台以上のPCに感染したと言われるランサムウェア(PC上のデータを人質に取り、身代金として金銭の支払いを要求するマルウェア)のWannaCryは、海外のサプライチェーンを経由して日本国内に侵入し、被害を発生させました。被害にあった企業の中には、WannaCryによってデータが破壊され、実際に業務が停止した企業もあります。また、自社に直接的な被害が発生しなかったとしても、大手企業の業務停止によって連鎖的に自社の業務が停止してしまう、または取引の停止による損失が発生するケースも考えられます。何より、侵入の入口とされてしまった取引先は、サプライチェーンから外されるリスクも存在します。

こうしたサイバー攻撃による企業活動への具体的な被害は、「株価平均10%下落」「純利益は平均21%減少」するとされています(出典:独立行政法人 情報処理推進機構「サイバーセキュリティ経営ガイドライン Ver 2.0実践のためのプラクティス集」2019年3月発行)。 日本国内では年間1兆円前後の経済損失が発生していると見られており(出典:JCIC「取締役会で議論するためのサイバーリスクの数値化モデル」 )、サイバーセキュリティ対策は全ての企業にとっての経営課題となっています。

サプライチェーン攻撃についての詳しい解説は、「標的は中小企業!? サプライチェーン攻撃」をご覧ください。 対策の検討方法を記載していますが、実害を未然に防ぐFFRI yarai での対策もご紹介しています。

2020-01-15

関連記事 Related Post

サイバー攻撃/狙われるのは誰?サプライチェーン攻撃とは。

マルウェアに感染したらどうなるのか。【ランサムウェア編】

マルウェアに感染したらどうなるのか。【RAT編】

エンドポイントセキュリティが大切な理由

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2020年 ≫ 2020年1月 ≫ 業務停止を引き起こすサプライチェーン攻撃とは