標的型ランサムウェアの脅威

標的型ランサムウェアをご存知でしょうか。このサイバー攻撃はランサムウェアを用いた標的型攻撃の事で、2018年頃より確認されています。

標的型攻撃とは、特定の組織や団体などをピンポイントで狙って行われるサイバー攻撃です。このサイバー攻撃は、経済的利益を目的に機密情報を盗み出したり、軍需企業やインフラ企業を狙った攻撃による国家安全保障への打撃を目的として行われます。また。標的となる組織専用にチューニングされたマルウェアが使用されるケースが多く、一般的なウイルス対策ソフトでは防御が難しい攻撃とされています。

一方、ランサムウェアは金銭を目的としており、マルウェアに感染すると直ちにPC上のファイルを暗号化し、ファイルを使えなくしてしまいます。そして元に戻すための身代金を要求します。

つまり、標的型ランサムウェアとは、特定の組織や団体などを狙い、ランサムウェアを使用して身代金を要求するサイバー攻撃の手法ということです。

海外では、標的型ランサムウェアと見られる被害が起きています。

2018年3月にアメリカ・アトランタ市のサイバー攻撃でランサムウェア「SamSam」により甚大な被害を受けました。市や警察などの公共機関が機能不全に陥っただけでなく、バックアップデータをも失われました。そしてしばらくの間、紙と電話というアナログ対応になったという事例があります。

ランサムウェアに感染すると、復旧に時間とお金と労力を要します。また、お金には換算できない信用という点でも失うものが大きいと考えられます。 JCIC の調査によると、ランサムウェアなどのサイバー攻撃による損失は、株価が平均 10%下落し、純利益が平均 21%減少したということです。(「取締役会で議論するためのサイバーリスクの数値化モデル」)

最近国内では、ランサムウェア「SNAKE(Ekans)」のサイバー攻撃被害の記事をよく目にします。

海外でも産業制御システムを狙った攻撃に頻繁に利用されており、特定産業を狙った標的型ランサムウェアとも言えます。

FFRI yaraiは2019年11月にリリースしたエンジンでSNAKE(Ekans)を検知していることを確認しています。

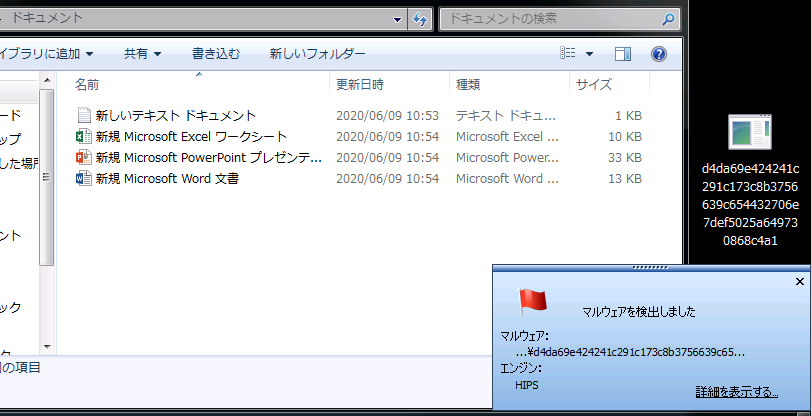

SNAKE(Ekans)をHIPSエンジンで検出

【ハッシュ値(SHA-256)】

・d4da69e424241c291c173c8b3756639c654432706e7def5025a649730868c4a1

【検知エンジン】

HIPSエンジン

■検証環境

Windows7 × FFRI yarai 3.3.0 (2019年11月リリース)

次世代エンドポイントセキュリティFFRI yaraiは、一般的なウイルス対策ソフトでは対応が困難であった標的型攻撃などのサイバー攻撃に対抗するためのソリューションです。標的型攻撃に利用されることが多い未知の脅威(新種のマルウェアや未発見の脆弱性攻撃)に対抗するため、振る舞い検知技術を用いた5つのエンジンでエンドポイント(PC)上でリアルタイムに脅威をブロックし実害を防ぎます。

詳しくは、次世代エンドポイントセキュリティFFRI yarai 製品概要をご覧ください。

2020-06-29

関連記事 Related Post

FFRI yarai マルウェア検出速報一覧

ランサムウェアによる被害を未然に防ぐには

改めて確認する標的型攻撃の脅威とは

サイバーセキュリティの見える化で損失リスクを減らす

マルウェアに感染したらどうなるのか。【ランサムウェア編】

脆弱性の隙を埋めるFFRI yarai ZDPエンジン

次世代エンドポイントセキュリティFFRI yarai 特許技術を用いた検出機能の紹介

次世代エンドポイントセキュリティFFRI yaraiの製品コンセプト「先読み防御」とは

FFRIが「日本発」にこだわる理由

次世代エンドポイントセキュリティFFRI yaraiの検知能力について

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2020年 ≫ 2020年6月 ≫ 標的型ランサムウェアの脅威