FFRI yarai が「CVE-2018-8174」脆弱性を利用した攻撃を検知

2018年5月9日にMicrosoft社からWindows VBScriptエンジンのリモートでコードが実行される脆弱性「CVE-2018-8174」に関する更新プログラムが公開されています。Microsoft 社は「悪用の事実を確認済み」と公表しており、今後被害が拡大する可能性があるため、至急修正プログラムを適用するよう、利用者へ早期適用を呼びかけています。

・CVE-2018-8174 | Windows VBScript エンジンのリモートでコードが実行される脆弱性

・Microsoft 製品の脆弱性対策について(2018年5月)

また、「CVE-2018-8174」脆弱性は、複数のエクスプロイトキットでの利用が確認されています。被害に遭わないためにも早急な対策が必要と言えます。

目次

1.「CVE-2018-8174」脆弱性を利用した攻撃のマルウェア概要

1-1.「CVE-2018-8174」脆弱性の影響範囲はWindows、Windows Serverです。

2.「CVE-2018-8174」脆弱性を利用した攻撃のマルウェアの被害に遭わないための対策

3.「CVE-2018-8174」脆弱性を利用した攻撃のマルウェアのFFRI yaraiによる防御

【脆弱性概要】

今回FFRIでは「CVE-2018-8174」脆弱性の脅威について検証しました。

「CVE-2018-8174」はVBScriptエンジンがメモリ内のオブジェクトを処理する際にリモートでコードが実行される脆弱性です。この脆弱性を悪用された場合、アプリケーションプログラムが異常終了する、攻撃者によってパソコンが制御されるなど、様々な被害が発生する可能性があります。

攻撃者はWebサイトに不正なコードやスクリプトを埋め込み、アクセスしたユーザーの端末でプログラムのインストール・削除、ユーザー権限の変更などを試みます。

この脆弱性の影響範囲はWindows、Windows Server両方に影響があります。

| 製品 | 影響度 | 深刻度 |

| Windows 10 for 32-bit / x64-based Systems Version 1607 Version 1703 Version 1709 Version 1803 Service Pack 1 |

リモートでコードが実行される | 緊急 |

| Windows 7 for 32-bit / x64-based Systems Service Pack 1 | リモートでコードが実行される | 緊急 |

| Windows 8.1 for 32-bit for / x64-based systems | リモートでコードが実行される | 緊急 |

| Windows RT 8.1 | リモートでコードが実行される | 緊急 |

| Windows Server 2008 / R2 for 32-bit / x64-based / Itanium-Based Systems Service Pack 2 Service Pack 2 (Server Core installation) | リモートでコードが実行される | 緊急 |

| Windows Server 2012 / R2 (Server Core installation) | リモートでコードが実行される | 緊急 |

| Windows Server 2016 (Server Core installation) | リモートでコードが実行される | 緊急 |

| Windows Server, version 1709 (Server Core Installation) version 1803 (Server Core Installation) | リモートでコードが実行される | 緊急 |

【被害に遭わないための対策】

今回の脆弱性攻撃から身を守るために、Windows Update等により修正プログラムを適用すること、一般的なアンチウイルスソフトのパターンファイルを最新に更新しておくこと、そして次世代エンドポイントセキュリティのようなパターンファイルに頼らないセキュリティ対策を取ることが大切です。

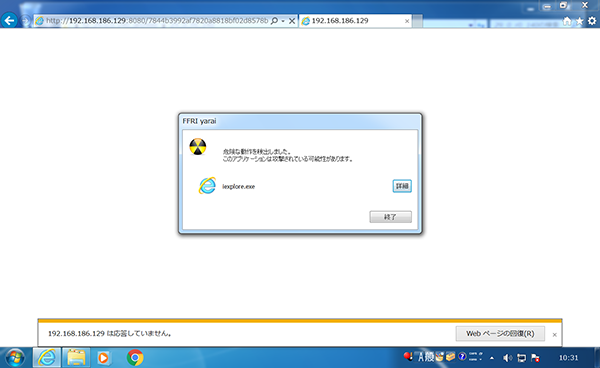

【FFRI yaraiによる防御】

FFRI yaraiは2017年12月にリリースしたエンジンで検知・防御していることを確認しました。

CVE-2018-8174脆弱性を利用した攻撃についてZDP(脆弱性攻撃検出)で検知・防御します。

FFRI yaraiは既存のアンチウイルスソフトのようにパターンファイルやシグネチャを利用する後追い技術ではありません。検査対象のプログラムを多角的なアプローチで分析し、ヒューリスティックと機械学習による「先読み防御」技術を搭載した5つの防御エンジンで、既知・未知のマルウェアや脆弱性攻撃を高精度で防御します。 詳細は、「CODE:Fの核となる5つのエンジンによる多層防御とは」をご覧ください。

・CODE:Fの核となる5つのエンジンによる多層防御とは

■検証環境

Windows 7 ✕ FFRI yarai 2.11.0(2017 年 12月リリース)

FFRIでは今回ご紹介したような新たな脅威に対抗するため、防御エンジンの開発を続けております。

関連記事

FFRI yarai が「CVE-2018-4990」脆弱性を利用した攻撃を検知

「EternalBlue」脆弱性攻撃を利用したランサムウェア「Satan」 vs. FFRI yarai

エンドポイント多層防御が、3度に渡って、「ChessMaster」の攻撃キャンペーンを検知・防御

FFRI yarai が「CVE-2018-4878」脆弱性を利用した攻撃を検知

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2018年 ≫ 2018年7月 ≫ FFRI yarai が「CVE-2018-8174」脆弱性を利用した攻撃を検知