FFRI yarai がAdobe Flash Playerのゼロデイ脆弱性(CVE-2018-15982)を 利用した攻撃を検知

2018年12月6日にIPAからAdobe Flash Player の脆弱性「CVE-2018-15982」に関する注意喚起が公開されています。2018年11月29日にはロシアで医療機関向けの標的型攻撃へ本脆弱性の悪用が確認されており、Microsoft Officeファイルが開かれるとゼロデイのFlash脆弱性の悪用を引き起こすものでした。至急修正プログラムを適用するよう、利用者へ早期適用を呼びかけています。

・Adobe Flash Player の脆弱性対策について(APSB18-42)(CVE-2018-15982等)

・Adobe Flash Player の脆弱性 (APSB18-42) に関する注意喚起

・再び「Adobe Flash Player」が緊急アップデート - すでに脆弱性の悪用コード流通

・Adobe Fixes Zero-Day Flash Player Vulnerability Used in APT Attack on Russia

目次

1.「CVE-2018-15982」脆弱性概要

1-1.「CVE-2018-15982」脆弱性の脅威の恐れがある製品・バージョン・プラットフォーム

2.「CVE-2018-15982」脆弱性の被害に遭わないための対策

3.「CVE-2018-15982」脆弱性のFFRI yaraiによる防御

【脆弱性概要】

今回FFRIでは「CVE-2018-15982」脆弱性の脅威について検証しました。

「CVE-2018-15982」は解放後のメモリへアクセスするいわゆる「Use After Free」の脆弱性です。この脆弱性を悪用された場合、任意のコードを実行されるおそれがあり、本脆弱性の重要度は3段階中最も高い「クリティカル(Critical)」にレーティングされています。

攻撃者はこの脆弱性を利用してユーザーのPCにマルウェアを送り込んで実行させることが可能となります。

この脆弱性は次のAdobe製品が対象となり、Windows、Mac、Linux OS等、ほとんどのPCに影響があります。

| 製品 | バージョン | プラットフォーム |

| Adobe Flash Player Desktop Runtime | 31.0.0.153 およびそれ以前のバージョン | Windows、macOS、Linux |

| Adobe Flash Player for Google Chrome | 31.0.0.153 およびそれ以前のバージョン | Windows、macOS、Linux、Chrome OS |

| Adobe Flash Player for Microsoft Edge and Internet Explorer 11 | 31.0.0.153 およびそれ以前のバージョン | Windows 10 および 8.1 |

| Adobe Flash Player Installer | 31.0.0.108 およびそれ以前のバージョン | Windows |

【被害に遭わないための対策】

今回の脆弱性攻撃から身を守るために、Windows Update等により修正プログラムを適用すること、一般的なアンチウイルスソフトのパターンファイルを最新に更新しておくこと、そして次世代エンドポイントセキュリティのようなパターンファイルに頼らないセキュリティ対策を取ることが大切です。

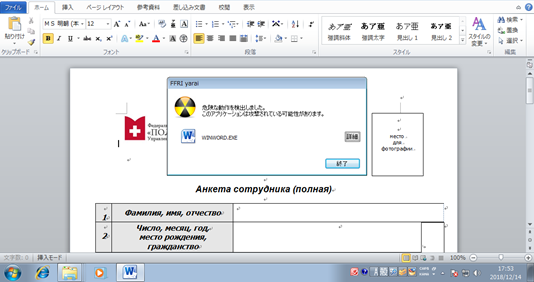

【FFRI yaraiによる防御】

FFRI yaraiは2018年3月にリリースしたエンジンで検知・防御していることを確認しました。

CVE-2018-15982脆弱性を利用した攻撃についてZDP(脆弱性攻撃検出)で検知・防御します

FFRI yaraiは既存のアンチウイルスソフトのようにパターンファイルやシグネチャを利用する後追い技術ではありません。検査対象のプログラムを多角的なアプローチで分析し、ヒューリスティックと機械学習による「先読み防御」技術を搭載した5つの防御エンジンで、既知・未知のマルウェアや脆弱性攻撃を高精度で防御します。 詳細は、「CODE:Fの核となる5つのエンジンによる多層防御とは」をご覧ください。

■検証環境

Windows 7 ✕ FFRI yarai 2.11.4(2018 年 3月リリース)

CVE-2018-15982脆弱性を利用したマルウェアのハッシュ値(SHA-256)

2018-11-29 08:01:39 UTC時点のVirusTotal(注) 検出率は1 / 58

・14bd1ab23d13543835821dd1fa5c17fc8c055341d09694971b5f2775c634f66e

FFRIでは今回ご紹介したような新たな脅威に対抗するため、防御エンジンの開発を続けております。

(注)ファイルやURLを分析しマルウェア検査を行うオンラインスキャンサービス

関連記事

Windows タスクスケジューラを利用したマルウェア vs. FFRI yarai

Clipboard Hijacker マルウェア vs. FFRI yarai

FFRI yarai が「CVE-2018-8174」脆弱性を利用した攻撃を検知

FFRI yarai が「CVE-2018-4990」脆弱性を利用した攻撃を検知

「EternalBlue」脆弱性攻撃を利用したランサムウェア「Satan」 vs. FFRI yarai

エンドポイント多層防御が、3度に渡って、「ChessMaster」の攻撃キャンペーンを検知・防御

FFRI yarai が「CVE-2018-4878」脆弱性を利用した攻撃を検知

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2018年 ≫ 2018年12月 ≫ FFRI yarai がAdobe Flash Playerのゼロデイ脆弱性(CVE-2018-15982)を 利用した攻撃を検知