よく読まれた記事で振り返る2018年 「FFRI Blogランキング」

PR担当です。

2018年も残りわずかとなりました。今年に入ってから12月18日までによく読まれたBLOG記事(2018年公開分)をランキングでご紹介します。

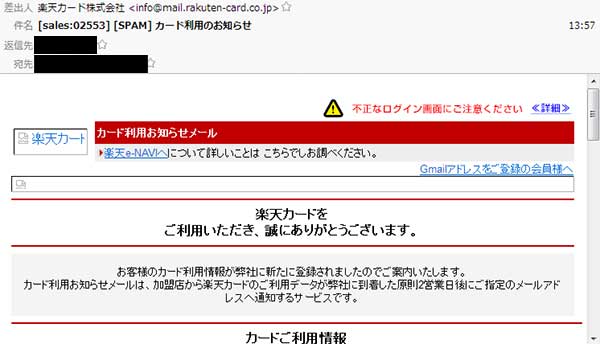

◆1位:「楽天カード株式会社」を装った不審なメールに関する注意喚起 (1月10日更新)

2017年に数多く観測された「楽天カード株式会社」を装ったメールの中で、12月年末に配信された巧妙なフィッシングメールをBlog記事に取り上げました。本物の楽天カード社のメール内容をベースとした巧妙にデザインに加えて、配信元ドメインも本物に見せかけているものでした。

メール内のリンク先に設置されたZIPファイルをダウンロードし展開するとマルウェアに感染し、ユーザー情報やクレジットカードの情報が詐取される可能性があるものです。

Blog記事では、発生日以前のFFRI yaraiのバージョンで、JavaScriptファイルが実行されたタイミングで検知/防御することを確認した一方で、Virus Totalによると、初回登録時の検出率は、1/59だった事を記述しています。これはパターンマッチング型のウイルス対策では、配信タイミングでは防御が難しいことを意味しています。

2018年も、クレジットカード会社や物流会社を装った巧妙なフィッシングメールが数多く配信されましたので、ご参考までに振り返ってご覧ください。

【楽天カード株式会社を装ったメールの一例】

2位:FFRI代表・鵜飼が安倍首相の欧州歴訪に同行しました (1月18日更新)

2018年1月12日~17日の欧州歴訪の同行企業にFFRIが選出され、FFRI代表・鵜飼が参加しました。

鵜飼は、安倍首相とともにエストニア、ラトビア、リトアニアのバルト3国と、ブルガリア、セルビア、ルーマニアの計6カ国を訪問し、日本のサイバーセキュリティ企業を代表して発言しました。

【ブルガリアのボイコ・ボリソフ首相と日本企業を交えた拡大首脳会合の様子(左の列の一番奥 日本国旗の前が鵜飼です)】

出典:平成30年1月14日 ブルガリア訪問 日本企業を交えた拡大首脳会合(首相官邸ホームページ)

◆3位:FFRI yaraiが仮想通貨「Monero」を採掘するマイニングマルウェアを検知(1月23日更新)

2017年後半から市場価格が急騰したことで注目された仮想通貨に関係するところでは、今年もマイニングマルウェアが数多く確認されました。このBlog記事では、2018年1月10日に仮想通貨の1つ「Monero」を無断でマイニング(採掘)するマルウェアを入手し、2017年5月にリリースしたFFRI yaraiのエンジンでマイニングが開始されるプロセスを先読みで検知・防御したことを確認しました。

◆4位:ランサムウェア「Rapid」 vs. FFRI yarai(1月31日更新)

「Rapid」は、OS起動時の実行設定をレジストリに書き込むという特徴を持ち、パターンマッチング型のセキュリティソフトでは駆除できないランサムウェアです。

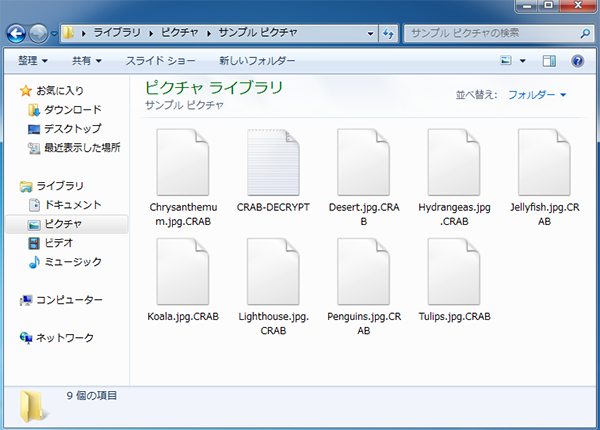

◆5位:ランサムウェア「GandCrab」 vs. FFRI yarai(4月13日更新)

「GandCrab」は感染するととファイルが暗号化され拡張子が「.CRAB」に変更されてしまいます。ファイルが暗号化されたあと、強制的にPCが再起動されます。再起動後、身代金の脅迫メッセージが表示されます。

2018年も、2017年ほどセンセーショナルなランサムウェアは出現しないものの、数多くの被害が報告されています。特にランサムウェア「GandCrab」は、RaaS (Ransomware as a Service - サービスとしてのランサムウェア)として販売されているという報告があり、2018年12月時点も、ランサムウェア GandCrab バージョン 5.0.4 の注意喚起が、JPCERTから配信されています。

【暗号化され拡張子が「.CRAB」に変更されたファイル】

◆6位:Androidマルウェア「Skygofree」 vs. FFRI安心アプリチェッカー(1月30日更新)

「Skygofree」は攻撃者が用意したフィッシングサイトからシステムアップデートを装ってAndroid端末にインストールされ、「systemupdate」というアプリ名でホーム画面に追加されます。実行後にホーム画面からアイコンを削除し、リスト一覧からアプリを非表示にしてユーザーがアンインストールできないようにする巧妙なAndroidマルウェアです。このマルウェアがインストールされると端末情報、GPS、SMS、Wi-Fi、カメラなどの情報を収集する他、LINEやViber、Facebookなどの有名アプリを監視し、チャット、通話、検索に関する履歴情報を収集、転送します。

FFRI安心アプリチェッカーは、アプリが端末にインストールされたタイミングで検知しました。

【アプリが端末にインストールされたタイミングで検知したFFRI安心アプリチェッカー】

◆7位:FFRI Research Report 2018 Vol.1を公開 (5月30日更新)

FFRI Research Report では、セキュリティに関する最新情報や当社の調査・研究成果を公開しております。

1.[基礎研究レポート] 自動車向け Linux ディストリビューション AGL におけるセキュリティ実装の調査・研究

2.[カンファレンスサーベイ] Black Hat Asia 2018

3.[カンファレンスサーベイ] RSA Conference 2018

4.[カンファレンスサーベイ] CanSecWest 2018

9月より、対象読者を技術者、主に次のような情報を発信することを目的として開設されたFFRIエンジニアブログが始まりました。

◆8位:FFRI yarai が「CVE-2018-4990」脆弱性を利用した攻撃を検知 (5月22日更新)

「CVE-2018-4990」はメモリの二重解放を引き起こす、Adobe Acrobat/Readerの脆弱性です。

◆9位:FFRI yarai が「CVE-2018-8174」脆弱性を利用した攻撃を検知(7月17日更新)

「CVE-2018-8174」はWindows VBScriptエンジンがメモリ内のオブジェクトを処理する際にリモートでコードが実行される脆弱性です。

2018年も、マイクロソフト製品やアドビ製品などの脆弱性を利用した攻撃が数多く報告されました。迅速なセキュリティパッチの更新を心掛けて実施するのと同時に、パターンファイルに頼らないゼロデイ脆弱性の攻撃対策も大切になってきています。

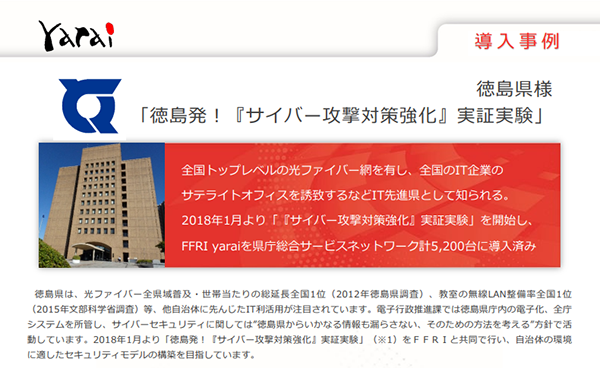

◆10位:「徳島発!『サイバー攻撃対策強化』実証実験」記者会見を行いました(1月29日更新)

徳島県とFFRIは、徳島県を実証フィールドとして、自治体のエンドポイント(端末)でのサイバーセキュリティレベルを引き上げ、標的型攻撃や無差別攻撃への対策を強化する「徳島発!『サイバー攻撃対策強化』実証実験」を発表しました。

10月23日には「徳島県が県庁総合ネットワーク計 5,200 台に FFRI yarai を導入

~「徳島発!『サイバー攻撃対策強化』実証実験」を通じ自治体環境に適したセキュリティモデルを構築~」というプレスリリースを行いました。

2019年もひきつづき、FFRI BLOGならびにFFRIをどうぞよろしくお願いいたします!

関連記事

FFRI FacebookでもFFRIのニュースを配信しています!

株式会社TKCが次世代型エンドポイントセキュリティ「FFRI yarai」を提供へ ~全国の会計事務所のサイバーセキュリティ対策を支援~

自治体へのサイバー攻撃、いかに対策するか?情報セキュリティ専門家集団と徳島県の取り組み

FFRI yaraiは、パターンファイルに依存しない先読み防御検出技術を徹底的に追及した「純国産エンドポイントセキュリティ」です。

FFRI yarai Home and Business Edition は、個人・小規模事業者向け「純国産エンドポイントセキュリティ」です。

最近の記事

特集

アーカイブ

HOME ≫ FFRIセキュリティ BLOG ≫ 2018年 ≫ 2018年12月 ≫ よく読まれた記事で振り返る2018年 「FFRI Blogランキング」